Поисковый движок Shodan, по своим потенциальным возможностям, — это одна из самых опасных технологий в руках киберпреступников. И один из самых эффективных инструментов в арсенале у специалистов по сетевой безопасности. Этот «темный Google» способен обнаружить все, что подключено к Интернету — от серверов, роутеров и веб-камер до телевизоров в вашей комнате, холодильника на вашей кухне и даже датчика температуры в вашем аквариуме. Предлагаем вашему вниманию краткое учебное руководство о том, что такое Shodan, и как использовать его потенциал для защиты вашей сети.

Что такое Shodan?

Shodan — это бесплатная поисковая система для нахождения самых разнообразных устройств, систем и сервисов, которые подключены ко Всемирной Сети. В то время, как Google и другие поисковые системы индексируют только контент веб-сайтов, Shodan способен проиндексировать практически все остальное — и не только вышеупомянутые камеры, телевизоры и холодильники, но и, что звучит гораздо опасней, медицинское оборудование, светофоры, устройства сканирования номеров, яхты, ветрогенераторы, водоочистные установки, атомные электростанции и многое-многое другое. Другими словами, он способен обнаружить все, что подключено к Интернету (хотя часть из этого и не должна вовсе).

Shodan часто именуют «темным Google», так как, в отличие от популярной поисковой системы, он работает не с обычными веб-сайтами, а с теневыми каналами Интернета. Алгоритм, который лежит в основе работы Shodan по индексированию устройств и сервисов, прост и гениален:

- Сгенерируйте случайный IPv4-адрес.

- Сгенерируйте случайный порт для проверки из списка портов, которые Shodan понимает.

- Проверьте случайный IPv4-адрес на случайном порту и захватите баннер.

- Вернитесь к первому пункту.

Вот, собственно, и все. Таким образом, постоянно выполняя вышеприведенный алгоритм, Shodan способен найти практически все вещи, подключенные к Интернету, проиндексировать их и сделать возможным поиск по этим вещам.

Самая большая польза Shodan заключается в том, что он способен помочь вам найти уязвимые устройства в ваших собственных сетях, и защитить их, прежде чем кто-то решит воспользоваться этими уязвимостями. Поэтому нет ничего удивительного в том, что наиболее популярными запросами в Shodan являются: «webcam», «linksys», «cisco», «netgear», «SCADA» и т. д.

Shodan сканирует весь Интернет и собирает всю общедоступную информацию обо всех устройствах, напрямую подключенных ко Всемирной сети. Shodan использует собственный встроенный сканер портов, а не реализацию на основе или ZMap. Основную информацию для анализа Shodan получает из баннеров, с помощью которых сервисы, запущенные на открытых портах, сообщают о себе. Эти баннеры публично объявляют всему Интернету, какие сервисы они представляют и как с ними взаимодействовать. Это может быть информация о программном обеспечении сервера, о том, какие параметры поддерживает сервис, приветственное сообщение или что-то еще, что клиент хотел бы знать, прежде чем начать взаимодействовать с сервером. Вот так выглядит классический FTP-баннер, который в качестве примера приводится на сайте Shodan:

220 kcg.cz FTP server (Version 6.00LS) ready.

Эта информация говорит нам о потенциальном имени сервера (kcg.cz), типе FTP-сервера (Solaris ftpd) и его версии (6.00LS). Аналогичный пример баннера для HTTP-сервера выглядит так:

HTTP/1.0 200 OK

Server: Apache/1.3.26 (Unix) AuthMySQL/2.20 PHP/4.1.2 mod_gzip/1.3.19.1a mod_ssl/2.8.9 OpenSSL/0.9.6g

ETag: "135074-61-3599f878"

Accept-Ranges: bytes

Content-Length: 97

Content-Type: text/html

Таким образом, хотя Shodan и не индексирует веб-контент, он опрашивает порты 80 (используется по умолчанию в протоколе HTTP) и 443 (используется по умолчанию в протоколе HTTPS), через которые работает подавляющее большинство веб-сайтов во Всемирной сети.

Другие сервисы на других портах также предоставляют специфическую для конкретного сервиса информацию. Конечно, никто не может гарантировать, что опубликованный баннер является верным или подлинным. Но, все же, в большинстве случаев эта информация соответствует истине. Кроме того, каковы бы ни были ваши намерения, публикация преднамеренно вводящего в заблуждение баннера является безответственным действием с точки зрения вашей же сетевой безопасности.

Используя всю эту открытую информацию, Shodan может рассказать вам, например, такие вещи, как: какой веб-сервер (и его версия) наиболее популярен по всему миру или конкретном регионе, насколько много существует анонимных FTP-серверов в определенном месте, а также что делает определенное устройства и даже какова его модель.

Как вы уже могли, вероятно, догадаться, существует множество вариантов для применения поисковика Shodan в самых разных областях. Вот лишь несколько из них:

- Сетевая безопасность: следите за всеми устройствами в вашей компании с доступом в Интернет.

- Кибер-риски: проводите онлайн-исследования ваших поставщиков с точки зрения оценки рисков.

- Маркетинговые исследования: отслеживайте, какие продукты и для каких задач предпочитают пользоваться потребители по всему миру.

- Профилактика заражений: оценивайте, сколько используемых устройств уязвимы к заражению различными вирусами и программами-вымогателями.

Shodan - зло или благо?

У многих людей сформировалось довольно негативное отношение к Shodan — он пугает их, словно слон в посудной лавке. С «легкой» руки CNN еще в 2013 году Shodan был назван «самым страшным поисковым движком Интернета» (более детально познакомиться со статьей вы можете ). Эта же статья дала и прозвище, которое на долгие годы прочно закрепилось за Shodan — «темный Google». В ней, в частности, авторы выражали опасения, что Shodan может позволить хакерам не только с легкостью обнаруживать такие вещи, как системы управления водяным парком, газораспределительными станциями, охлаждением вина в отеле и крематорием, часть которых вообще не имеет никакой встроенной защиты, но и не менее легко определять местоположение систем контроля и управления атомными станциями.

Людей, далеких от информационных технологий, такие перспективы действительно могут ужасать. Стоит также отметить, что некоторые организации блокируют сканирование поисковым движком Shodan своих сетей, и команда Shodan толерантно относится к таким запросам. Однако толку от таких действий мало — у злоумышленников достаточно средств, помимо Shodan, чтобы найти уязвимые устройства, подключенные к вашей корпоративной сети. Поэтому, блокируя Shodan, вы разве что получите сиюминутное спасение от репутационных рисков, но никак не улучшите свое положение в области сетевой безопасности. Ваши сетевые уязвимости от этого никуда не денутся. Даже больше — вы сознательно лишите себя возможности использовать такой эффективный инструментарий, как Shodan, для поиска этих уязвимостей и их нейтрализации.

Shodan делает легким исследование на уровне подсетей или доменов на предмет подключенных устройств, открытых портов, учетных данных по умолчанию и даже известных уязвимостей. У решивших атаковать вас злоумышленников есть много способов увидеть то же, что и вы, поэтому самым здравым решением в этой ситуации будет обезопасить себя до того, как вас решат атаковать. Поэтому, в данном случае, страшен не слон из поговорки. Он всего лишь своего рода локатор, который крайне эффективный указывает на уже реально существующие уязвимые вещи.

Мы живем в такое время, когда многие современные предприятия, как правило, уже «завязли» в Интернете намного больше, чем им бы хотелось. И с каждым годом мы погружаемся в эту «трясину» все глубже. Ваши сотрудники норовят подключить все больше устройств к корпоративной сети, чтобы выполнять свою работу (или для досуга, хотя цель в данном случае не имеет значения, так как они все равно это делают). Умножьте это на все теневые ИТ (все множество ИТ-систем и решений, зачастую эффективно, а иногда и безальтернативно используемых для работы на разных уровнях — от отдельных сотрудников до целых подразделений — без официального разрешения непосредственного руководства). И у вас уже есть огромная плохо защищенная площадка для осуществления атак на вашу ИТ-инфраструктуру.

Кроме того, многие устройства публично сообщают свои пароли по умолчанию в своих баннерах. К примеру, многие устройства Cisco публикуют комбинацию имени пользователя / пароля по умолчанию «cisco / cisco». Найти такие устройства в вашей сети до того, как это сделают плохие парни, несомненно, является отличной идеей.

Shodan также позволяет искать устройства, уязвимые для конкретных эксплойтов, таких как Heartbleed. Это не только позволит специалистам по сетевой безопасности идентифицировать свои собственные устройства для обеспечения безопасности, но и поможет тестировщикам проникновения на этапе сбора информации. В ряде таких случаев использование теневого поисковика будет самым целесообразным решением. Например, с его помощью вы сможете гораздо быстрее и более скрытно просканировать подсеть вашего клиента, чем, скажем, использовать для этих целей «шумный» сканер сети Nmap.

Shodan видится очень полезным инструментом для выявления уязвимостей в таких вещах, как ICS (Industrial control systems, промышленные системы управления) и SCADA (Supervisory Control And Data Acquisition, диспетчерское управление и сбор данных). Многие промышленные системы управления разрабатывались тогда, когда подключать их к Интернету никто не собирался, и поэтому этому вопросу в свое время не было уделено должного внимания, так как считалось, что обеспечение физической безопасности для таких объектов является более чем достаточной мерой. Это изменилось, и сейчас критическая инфраструктура, которая никогда не предназначалась для доступа в Интернет, оказалась на расстоянии вытянутой руки от каждого хакера на планете. Shodan позволяет легко находить эти системы и поднимать тревогу.

Однако, особенно эффективным является применение Shodan для исследования безопасности в области Интернета вещей (Internet of Things). Рынок явно оказался не готов обеспечить достаточную безопасность для этих устройств, а регулирующие органы, за очень редким исключением, не смогли вмешаться, чтобы наладить более эффективный контроль за соблюдением кибербезопасности. Хуже того, производители IoT-решений часто выходят из бизнеса или просто отказываются от поддержки устройств, которые они производят, в результате чего потребители сталкиваются с небезопасными либо попросту незащищенными смарт-устройствами, которые затем пополняют ряды многомиллионных ботнет-армий либо становятся лазейками для проникновения злоумышленников в корпоративные сети. Поток небезопасных IoT-устройств буквально захлестнул рынок, и в обозримом будущем ожидается появления во Всемирной сети миллиардов новых устройств, которые:

- будут иметь определенные уязвимости, требующие немедленного устранения;

- можно будет быстро идентифицировать через информацию, полученную от их баннеров.

Атакующие, намеревающиеся причинить вред, вовсе не нуждаются в Shodan для поиска целей. Для этого гораздо эффективней ботнеты, работающие в паре со сканером сетей ZMap. Реальная же ценность Shodan заключается в том, чтобы помочь защитникам получить большую видимость в своих собственных сетях. В конце концов, как вы сможете наладить эффективную оборону, если вы не знаете, что и от чего защищать. Shodan способен предоставить нам большую видимость в небезопасном, взаимосвязанном киберфизическом мире, в котором мы все сейчас живем.

Часть 2.

- Базовые принципы использования

- Использование фильтров

- Примеры поисковых запросов

- Практические примеры осуществляемых запросов

- Комбинирование фильтров

- Дополнительные возможности

Большинство людей предпринимает какие-либо действия для защиты своих компьютеров, смартфонов и планештов от киберпрестуников. Как минимум, избегает переходов по левым ссылкам и проверяет скачанные файлы антивирусом. Но этого мало.

В 2016 году следует заботиться о безопасности каждого устройства, которое имеет доступ в интернет: веб-камера, принтер, светофор, холодильник, микроволновка. Эта статья вкратце расскажет как обнаружить «слабые звенья» в своем окружении и защитить себя.

Стоит ли бояться «умного дома»?

Последние годы в ленте часто мелькают новости о показательных атаках на разную домашнюю утварь. Любопытные исследования делают ребята из Pen Test Partners :

- Заражение термостата вредоносной программой , которая требует выкуп и постепенно поднимает температуру.

- Исследование кофеварки на предмет уязвимостей , которые позволяют без ведома владельца запускать приготовление напитка и менять уровень его крепости.

- Взлом холодильника Samsung в результате которого был получен пароль от ящика Gmail владельца (информация о продуктах сохранялась в календаре Google).

- Получение доступа к дверному звонку - несколько минут элементарных действий и можно гонять человека от дивана до двери, не бегая при этом самому.

Такие забавы поднимают настроение и привлекают внимание. Живые демонстрации подобных опытов имеют огромный успех на технологических конференциях. Но пока новостей о том, что кто-то (кому не надо пиарить свою ИБ-фирму) взламывал чужой холодильник - почти нет. «Умные вещи» только начинают получать широкое распространение и ломать их невыгодно (в отличие, например, от автомобилей).

Есть некоторый шанс стать жертвой фрика или подростка, который будет ломать вас чисто из садистких наклонностей. Например, один идиот взломал радионяню ребенка и пугал его страшным голосом .

Но несмотря на малый риск нарваться на неприятности или отсутсвие такой техники, не стоит ограничивать заботу о безопасности компьютером/смартфоном/планшетом. Ведь кое-какие «умные предметы» уже давно вошли в повседневную жизнь.

У многих из нас дома/на работе есть роутеры, камеры наблюдения, сетевые принтеры и прочие неприметные устройства, которые установлены методом научного тыка, имеют публичный IP, пароль по умолчанию и старую прошивку. При таком раскладе ими теоретически может управлять кто угодно.

Маленький наглядный фокус

1. Идем на shodan.io , создаем аккаунт, логинимся.

2. Ищем видеорегистраторы с доступом по http, которые расположены в России. Вводим запрос:

DVR port:80 country:RU

3. Копируем IP-адрес первого результата (212.41.63.135) в соседнюю вкладку. Вводим логин/пароль (admin/123456):

4. Открываем JPEG Viewer:

5. Наблюдаем за офисом с разных камер. Интересно, что сейчас мужик собирается делать с ящиком на стене?

Пароли по умолчанию - зло .

Что это было?

Выше был приведен простейший пример практического использования Shodan. Поисковик по IoT каждый день пингует все IP-адреса (IPv4) и обновляет свою базу. В ней есть все устройства, которые подключены к интернету. Проект был запущен 7 лет назад для исследователей в области информационной безопасности.

Иногда, Shodan называют поисковиком по IoT. Ведь все чаще среди банальных роутеров и камер специалисты находят с его помощью любопытные предметы, управление которыми может быть захвачено хакерами. Например:

- cветофоры;

- водонагреватели;

- автоматические двери;

- микроволновые печи;

- холодильные установки катков;

- панели управления ГЭС.

Все устройства, производитель которых намеренно или по недосмотру решил снабдить их публичным IP есть в базе Shodan (и множестве аналогичных частных баз). Не исключено, что где-нибудь в китайском подвале уже собрали секс-игрушки, которые управляются через открытый всему миру веб-интерфейс.

О каждом устройстве в базе хранится много разной информации: производитель, версия прошивки, открытые порты, подвержено ли устройство популярным уязвимостям, не стоит ли на нем пароль по умолчанию и его примерное местонахождение (на скрине бесплатная версия и всех доступных параметров не видно).

Имея на руках всю эту информацию, заинтересованное лицо может найти путь для получения доступа к устройству. И часто ему для этого не надо быть крутым хакером с прокаченным аналитическим умом. Достаточно просто уметь усердно гуглить и четко следовать инструкциям.

Как видно из примера, Shodan поддерживает операторы поиска. Например, «city:» позволяет искать устройства в конкретном городе:

В непрокаченном аккаунте можно сделать не более 50 запросов. Подписка на Shodan стоит $49. Но для поверхностной самопроверки читателям подойдет бесплатный аналог.

Исследуем свое окружение

Проект Censys был создан учеными из Мичиганского университета при поддержке Google. Общие принципы использования схожи с Shodan. Зайдем на censys.io и попробуем найти вебкамеры на некоторой территории в центральной части России:

80.http.get.headers.www_authenticate:netcam AND location.latitude:{55 TO 57} AND location.longitude:{37 TO 39}

Карта включается пунктом меню «View on map». Таким образом можно попытаться найти устройства рядом с вашим домом (его координаты можно узнать в Wikimapia). Но учитывайте, что сведения о местоположении устройств берутся из базы GeoIP, которая содержит неточности.

Еще Censys умеет искать устройства в диапазоне сетевых адресов:

ip:

С помощью такого запроса можно узнать о всех устройствах, которые подключены к интернету в вашем доме или офисе. Рекомендую читателям запустить такой поиск, чтобы узнать о возможных проблемах (или втихаря подглядывать за соседом-любителем паролей 123456).

Для каждого найденного устройства можно посмотреть информацию о нем. Вот пример страницы камеры из самого первого примера. Здесь мы видим, что имеется доступ по http и для его получения нужно ввести логин и пароль. Увидите что-то похожее на своих устройствах - проверьте пароль на надежность:

Иногда Censys выдает примечание о том, что текущий объект подвержен какой-либо уязвимости. Вот, например, этот сервер может пострадать от Heartbleed (переполнение буфера). Его владельцам надо бы обновить ПО:

Примеры поиска в Shodan

Стырил для Вас с хабра.

Эта статья предназначена для тех, кто либо вовсе не слышал о Shodan, либо слышал, но так и не понял, как им пользоваться. Я приведу примеры использования по имени Shodan. Сервис разработан web-девелопером Джоном Мазерли (John Matherly) и ориентирован, прежде всего, на поиск устройств подключенных к интернету.

Shodan опрашивает порты устройств и на основе полученных ответных баннеров делает выводы об устройствах и сервисах. Поисковик платный, годовая подписка обойдется в 20$, однако, попробовать его в действии можно и за так: после бесплатной регистрации доступно 50 результатов поиска. Историю создания и биографию автора найдете сами, если будет интересно, а пока перейдем к делу:

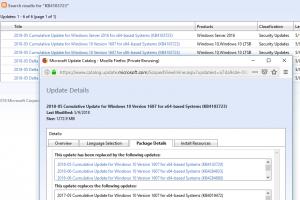

Результаты поиска можно фильтровать с помощью следующих конструкций:

- country: страна, в формате RU, UK, US и т.д., например: nginx country:RU

- city: город, например: nginx city:«Moscow» country:RU

- os: операционная система, например: microsoft-iis os:«windows 2003»

- port: порт в формате 21, 80, 443 и тд, например: proftpd port:21

- hostname: позволяет искать с учетом домена, например: nginx hostname:.de

Пример 1: Устройства Cisco

Для того, чтобы понять первый пример необходимо вспомнить, как основные коды HTTP-ответов:

:

- 200 OK Request succeeded;

- 301 MovedPermanently Assigned a new permanentURI;

- 302 FoundResides under a different URI;

- 401 Unauthorized Request requires authentication;

- 403 ForbiddenRequest is denied regardlessof authentication.

В данном примере мы попробуем найти устройства-cisco с web-интерфейсом для доступа к которым не требуется авторизация.

Для начала посмотрим, как выглядит типичный «401 Unauthorized» баннер устройства-cisco, если в строке поиска мы введем просто «cisco»:

HTTP/1.0 401 Unauthorized

Date: Thu, 20 Oct 1994 05:18:36 GMT

Server: cisco-IOS

Connection: close

Accept-Ranges: none

WWW-Authenticate: Basic realm=«level_15_access»

Обратите внимание, что строка «WWW-Authenticate: Basic realm=»level_15_access"

указывает на необходимость ввести логин и пароль.

В свою очередь, устройство авторизация в котором не требуется, вернет нам баннер со статусом 200 (для этого в строке поиска вбиваем «200 cisco», еще строка Last-Modified - верный признак, что это «наш клиент»:

HTTP/1.0 200 OK

Date: Mon, 08 Sep 2014 22:28:16 GMT

Server: cisco-IOS

Connection: close

Transfer-Encoding: chunked

Content-Type: text/html

Expires: Mon, 08 Sep 2014 22:28:16 GMT

Last-Modified: Mon, 08 Sep 2014 22:28:16 GMT

Cache-Control: no-store, no-cache, must-revalidate

Accept-Ranges: none

Пример 2: Пароли по умолчанию

К интернету подключено множество устройств с дефолтными логинами и паролями, давайте попробуем что-нибудь найти. Для этого в строке поиска пишем «default+password». Добавим также port:80, чтобы выбрать устройства с www-аутентификацией.

В результате мы увидим множество баннеров, содержащих искомую фразу, и, как показывает практика, большой процент устройств будут иметь логин/пароль вида admin/password, admin/pass, и т.д.,

Пример 3: Камеры видеонаблюдения

Если в случае сетевых устройств пользователи в большинстве случаев устанавливают более-менее надежные пароли, то с остальным оборудованием дела обстоят намного хуже. В этом примере мы посмотрим в камеры видеонаблюдения. По работе мне часто приходится сталкиваться с видеорегистраторами фирмы DVR, некоторые из них имеют выход в сеть. Пишем в строке поиска: DVR port:80 country:RU city:«Saint Petersburg» И получаем список видеорегистраторов в СПБ, обнаружилось около 200 устройств.

Стандартные учетные записи на таких устройствах admin и user, пароли: admin, user, 1111, 1234, 123456, 8888 (можно найти в инструкциях). Уже на первой странице устройство со стандартной учетной записью:

Пример 4: Популярные запросы

В разделе Popular Searches, можно подсмотреть варианты запросов, вот, например, поиск ip-видеокамер фирмы avtech на территории США: linux upnp avtech country:US, добавим к нему привычный фильтр port:80:

И снова на первой странице поиска попадается устройство, в котором получилось залогинится с помощью admin/admin:

Итоги

Подводя итоги, хочу лишний раз напомнить всем пользователям: пожалуйста, устанавливайте надежные пароли на ВСЕ устройства подключенные к сети, если у вас в видеорегистраторе или smart-тв нет «секретных» данных это еще не значит, что эти устройства не могут стать целями злоумышленников, пусть даже просто ради развлечения.

Эта статья предназначена для тех, кто либо вовсе не слышал о Shodan, либо слышал, но так и не понял, как им пользоваться. Подобных материалов на русском языке я не нашел, часть информации почерпнул , остальное добавил из личного опыта. Я приведу примеры использования «самого страшного поисковика интернета» по имени Shodan. Сервис разработан web-девелопером Джоном Мазерли (John Matherly) и ориентирован, прежде всего, на поиск устройств подключенных к интернету.

Shodan опрашивает порты устройств и на основе полученных ответных баннеров делает выводы об устройствах и сервисах. Поисковик платный, годовая подписка обойдется в 20$, однако, попробовать его в действии можно и за так: после бесплатной регистрации доступно 50 результатов поиска. Историю создания и биографию автора найдете сами, если будет интересно, а пока перейдем к делу:

Фильтры

Результаты поиска можно фильтровать с помощью следующих конструкций:- country: страна, в формате RU, UK, US и т.д., например: nginx country:RU

- city: город, например: nginx city:«Moscow» country:RU

- os: операционная система, например: microsoft-iis os:«windows 2003»

- port: порт в формате 21, 80, 443 и тд, например: proftpd port:21

- hostname: позволяет искать с учетом домена, например: nginx hostname:.de

Пример 1: Устройства Cisco

Для того, чтобы понять первый пример необходимо вспомнить, как основные коды HTTP-ответов:Коды состояния HTTP :

- 200 OK Request succeeded;

- 301 MovedPermanently Assigned a new permanentURI;

- 302 FoundResides under a different URI;

- 401 Unauthorized Request requires authentication;

- 403 ForbiddenRequest is denied regardlessof authentication.

В данном примере мы попробуем найти устройства-cisco с web-интерфейсом для доступа к которым не требуется авторизация.

Для начала посмотрим, как выглядит типичный «401 Unauthorized» баннер устройства-cisco, если в строке поиска мы введем просто «cisco»:

HTTP/1.0 401 Unauthorized

Date: Thu, 20 Oct 1994 05:18:36 GMT

Server: cisco-IOS

Connection: close

Accept-Ranges: none

WWW-Authenticate: Basic realm=«level_15_access»

Обратите внимание, что строка «WWW-Authenticate: Basic realm=»level_15_access"

указывает на необходимость ввести логин и пароль.

В свою очередь, устройство авторизация в котором не требуется, вернет нам баннер со статусом 200 (для этого в строке поиска вбиваем «200 cisco», еще строка Last-Modified - верный признак, что это «наш клиент»:

HTTP/1.0 200 OK

Date: Mon, 08 Sep 2014 22:28:16 GMT

Server: cisco-IOS

Connection: close

Transfer-Encoding: chunked

Content-Type: text/html

Expires: Mon, 08 Sep 2014 22:28:16 GMT

Last-Modified: Mon, 08 Sep 2014 22:28:16 GMT

Cache-Control: no-store, no-cache, must-revalidate

Accept-Ranges: none

Пример 2: Пароли по умолчанию

К интернету подключено множество устройств с дефолтными логинами и паролями, давайте попробуем что-нибудь найти. Для этого в строке поиска пишем «default+password». Добавим также port:80, чтобы выбрать устройства с www-аутентификацией.

В результате мы увидим множество баннеров, содержащих искомую фразу, и, как показывает практика, большой процент устройств будут иметь логин/пароль вида admin/password, admin/pass, и т.д.,

Пример 3: Камеры видеонаблюдения

Если в случае сетевых устройств пользователи в большинстве случаев устанавливают более-менее надежные пароли, то с остальным оборудованием дела обстоят намного хуже. В этом примере мы посмотрим в камеры видеонаблюдения. По работе мне часто приходится сталкиваться с видеорегистраторами фирмы DVR, некоторые из них имеют выход в сеть. Пишем в строке поиска: DVR port:80 country:RU city:«Saint Petersburg» И получаем список видеорегистраторов в СПБ, обнаружилось около 200 устройств.

Стандартные учетные записи на таких устройствах admin и user, пароли: admin, user, 1111, 1234, 123456, 8888 (можно найти в инструкциях). Уже на первой странице устройство со стандартной учетной записью:

Пример 4: Популярные запросы

В разделе Popular Searches, можно подсмотреть варианты запросов, вот, например, поиск ip-видеокамер фирмы avtech на территории США: linux upnp avtech country:US, добавим к нему привычный фильтр port:80:

И снова на первой странице поиска попадается устройство, в котором получилось залогинится с помощью admin/admin:

Итоги

Подводя итоги, хочу лишний раз напомнить всем пользователям: пожалуйста, устанавливайте надежные пароли на ВСЕ устройства подключенные к сети, если у вас в видеорегистраторе или smart-тв нет «секретных» данных это еще не значит, что эти устройства не могут стать целями злоумышленников, пусть даже просто ради развлечения.В далеком уже по компьютерным меркам 2009 году молодым и перспективным швейцарцем Джоном Метерли была разработана и создана специализированная поисковая система Shodan

. Предназначалась она для производителей оборудования как поисковик подключенных к интернету устройств конкурентов

. Но вопреки этому очень быстро стала главным инструментом правоохранительных органов, спецов по безопасности, исследователей. Не обошли Shodan своим вниманием и хакеры, которые используют ее для обнаружения уязвимых устройств

, причем даже тех, которые не должны иметь выхода во всемирную паутину.

Любой желающий, воспользовавшись услугами поисковика, получает до 10 результатов каждой выдачи.  Заплатив же 20$ за год, можно получать до 10 тысяч результатов. Обширная база поисковика включает большое количество самых разных устройств. От безобидных принтеров или веб камер до систем управления электростанциями, многие из которых в плане безопасности оставляют желать лучшего. Иногда для осуществления хакерской атаки не нужно обладать даже минимальными знаниями

. Достаточно ввести запрос и получить очень приличное кол-во разного рода гаджетов, беспечные

Заплатив же 20$ за год, можно получать до 10 тысяч результатов. Обширная база поисковика включает большое количество самых разных устройств. От безобидных принтеров или веб камер до систем управления электростанциями, многие из которых в плане безопасности оставляют желать лучшего. Иногда для осуществления хакерской атаки не нужно обладать даже минимальными знаниями

. Достаточно ввести запрос и получить очень приличное кол-во разного рода гаджетов, беспечные  владельцы которых, даже не удосужились сменить пароль по умолчанию (обычно это 12345, admin и т. п,). Как видите здесь даже ломать ничего не надо: находим инструкцию к девайсу в том же интернете или у продавца узнаем и вперед!.. Введите в поисковой строке webcam

и Shodan выдаст массу результатов, которые неподготовленному человеку могут показаться бессмысленными, но хакер среднего уровня легко определит

владельцы которых, даже не удосужились сменить пароль по умолчанию (обычно это 12345, admin и т. п,). Как видите здесь даже ломать ничего не надо: находим инструкцию к девайсу в том же интернете или у продавца узнаем и вперед!.. Введите в поисковой строке webcam

и Shodan выдаст массу результатов, которые неподготовленному человеку могут показаться бессмысленными, но хакер среднего уровня легко определит  способ использования устройства, его местонахождение и сможет установить контроль над ним.

способ использования устройства, его местонахождение и сможет установить контроль над ним.

На одной из конференций эксперт по безопасности Дэн Тэнтлер показал что может дать поисковик хакеру-профи . К примеру с помощью Shodan он обнаружил автомобиль на котором смог дистанционно запустить, а потом заглушить двигатель, нашел не защищенную систему управления светофорами, которая легко переводится в тестовый режим, в Дании нашелся каток, который дистанционно с помощью нажатия кнопки легко разморозить и т. д. Ну как? Сильно напуганы? А напрасно… Есть много способов защиты .

1 :меняйте пароли установленные по умолчанию на своих девайсах

2 :Далеко не все ваши устройства требуют обязательного подключения к сети интернет и могут работать в пределах локальной сети

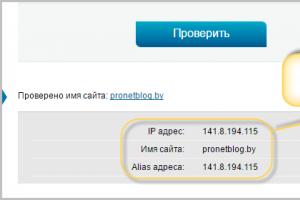

3 : Саму поисковую систему Shodan можно использовать для проверки защищенности ваших устройств . Для этого наберите net: IP-адрес устройства . Ну и до следующих встреч! Пока!