Необходимость думать о сетевой безопасности почему-то считается правом только больших компаний, типа Badoo , Google и Google , Яндекс или Telegram , которые открыто объявляют конкурсы за нахождение уязвимостей и всеми способами поднимают безопасность своих продуктов, веб-приложений и сетевых инфраструктур. При этом подавляющее большинство существующих веб-систем содержат «дыры» различного характера (исследование за 2012 год от Positive Technologies , уязвимости средней степени риска содержат 90% систем).

Необходимость думать о сетевой безопасности почему-то считается правом только больших компаний, типа Badoo , Google и Google , Яндекс или Telegram , которые открыто объявляют конкурсы за нахождение уязвимостей и всеми способами поднимают безопасность своих продуктов, веб-приложений и сетевых инфраструктур. При этом подавляющее большинство существующих веб-систем содержат «дыры» различного характера (исследование за 2012 год от Positive Technologies , уязвимости средней степени риска содержат 90% систем).

Что такое сетевая угроза или сетевая уязвимость?

WASC (Web Application Security Consortium) выделял несколько базовых классов, каждый из которых содержит несколько групп, в общей сложности уже 50 , распространенных уязвимостей, использование которых может нанести ущерб компании. Полная классификация выложена в виде WASC Thread Classification v2.0 , и на русском языке есть перевод предыдущей версии от InfoSecurity - Классификация угроз безопасности Web-приложений , который будет использован за основу классификации и существенно дополнен.

Основные группы угроз безопасности сайтов

Недостаточная аутентификация при доступе к ресурсам

В эту группу угроз входят атаки на основе Подбора (Brute Force), Злоупотребление функционалом (Abuse of Functionality) и Предсказуемое расположение ресурсов (). Основное отличие от недостаточной авторизации заключается в недостаточной проверке прав (или особенностей) уже авторизованного пользователя (например, обычный авторизованный пользователь может получить права администратора, просто зная адрес панели управления, если не производится достаточная проверка прав доступа).

Эффективно противодействовать таким атакам можно только на уровне логики приложения. Часть атак (например, слишком частый перебор) могут быть заблокированы на уровне сетевой инфраструктуры.

Недостаточная авторизация

Сюда можно отнести атаки, направленные на легкость перебора реквизитов доступа или использование каких-либо ошибок при проверке доступа к системе. Кроме техник Подбора (Brute Force) сюда входит Угадывания доступа (Credential and Session Prediction) и Фиксация сессии (Session Fixation).

Защита от атак этой группы предполагает комплекс требований к надежной системе авторизации пользователей.

Сюда входят все техники изменить содержимое веб-сайта без какого-либо взаимодействия с сервером, обслуживающим запросы - т.е. угроза реализуется за счет браузера пользователя (но при этом обычно сам браузер не является «слабым звеном»: проблемы заключаются в фильтрации контента на стороне сервера) или промежуточного кэш-сервера. Виды атак: Подмена содержимого (Content Spoofing), Межсайтовые запросы (XSS, Cross-Site Scripting), Злоупотребление перенаправлениями (URL Redirector Abuse), Подделка межсайтовых запросов (Cross-Site Request Forgery), Расщепление HTTP-ответа (HTTP Response Splitting , Контрабанда HTTP-ответа (HTTP Response Smuggling), а также Обход маршрутизации (Routing Detour), Расщепление HTTP-запроса (HTTP Request Splitting) и Контрабанда HTTP-запроса (HTTP Request Smuggling).

Значительная часть указанных угроз может быть блокирована еще на уровне настройки серверного окружения, но веб-приложения должны также тщательно фильтровать как поступающие данные, так и ответы пользователя.

Выполнение кода

Атаки на выполнение кода являются классическими примерами взлома сайта через уязвимости. Злоумышленник может выполнить свой код и получить доступ к хостингу, где расположен сайт, отправив определенным образом подготовленный запрос на сервер. Атаки: Переполнение буфера (Buffer Overflow), Форматирование строки (Format String), Целочисленное переполнение (Integer Overflows), LDAP внедрение (LDAP Injection), Mail внедрение (Mail Command Injection), Нулевой байт (Null Byte Injection), Выполнение команд ОС (OS Commanding), Исполнение внешнего файла (RFI, Remote File Inclusion), Внедрение SSI (SSI Injection), Внедрение SQL (SQL Injection), Внедрение XPath (XPath Injection), Внедрение XML (XML Injection), Внедрение XQuery (XQuery Injection) и Внедрение XXE (XML External Entities).

Не все из указанных типов атак могут касаться вашего сайта, но корректно они блокируются только на уровне WAF (Web Application Firewall) или фильтрации данных в самом веб-приложении.

Разглашение информации

Атаки этой группы не являются угрозой в чистом виде для самого сайта (поскольку сайт никак от них не страдает), но могут нанести вред бизнесу или использованы для проведения других типов атак. Виды: Отпечатки пальцев (Fingerprinting) и Обход директорий (Path Traversal)

Правильная настройка серверного окружения позволит полностью защититься от таких атак. Однако, также нужно обратить внимание на страницы ошибок веб-приложения (они могу содержать большое количество технической информации) и работу с файловой системой (которая может быть компрометирована недостаточной фильтрацией входных данных). Также бывает, что в поисковом индексе появляются ссылки на какие-либо уязвимости сайта, и это само по себе является существенной угрозой безопасности.

Логические атаки

В этой группе отнесли все оставшиеся атаки, возможность которых заключается, в основном, в ограниченности серверных ресурсов. В частности, это Отказ в обслуживании (Denial of Service) и более точечные атаки - Злоупотребление SOAP (SOAP Array Abuse), Переполнение XML-атрибутов XML Attribute Blowup и Расширение XML-сущностей (XML Entity Expansion).

Защита от них только на уровне веб-приложений, либо блокировки подозрительных запросов (сетевое оборудование или веб-прокси). Но при появление новых видов точечных атак необходимо проводить аудит веб-приложений на предмет уязвимости им.

DDoS-атаки

Как должно быть понятно из классификации, DDoS-атака в профессиональном смысле - это всегда исчерпание ресурсов сервера тем или иным способом (вторая D - это Distributed, т.е. распределенная DoS атака). Другие методы (хотя и упомянуты в Википедии) напрямую к DDoS-атаке отношения не имеют, но представляют тот или иной вид уязвимости сайта. Там же в Википедии достаточно подробно изложены методы защиты, здесь их дублировать не буду.

Экран Устранение неисправностей позволяет изменять настройки по умолчанию для устранения возможных проблем с работой и совместимостью программы Avast Antivirus.

Рекомендуется оставлять конфигурацию по умолчанию. Изменять их следует лишь при глубоком понимании принципов функционирования программы Avast Antivirus или по просьбе представителя службы поддержки Avast для устранения проблем. После внесения любых изменений щелкните OK , чтобы сохранить настройки.

Примечание. Остальную информацию об устранении неисправностей можно найти на странице Начало работы .

Управление настройками устранения неисправностей

- Разрешить сканирование руткитов при запуске системы : сканирование на наличие руткитов во время загрузки ПК до того, как будет загружена большая часть приложений и служб. Для обеспечения максимальной защиты этот параметр по умолчанию активирован. Снятие этого флажка может немного ускорить запуск, но ослабит вашу защиту от вирусов.

- Разрешить прямой доступ к дискам при выполняемом Avast сканировании при загрузке : разрешение сканированию Avast при загрузке получать доступ ко всему пространству на диске и сканировать его (включая перемещаемые файлы и фрагменты файлов, которые могут содержать вредоносный код). По умолчанию этот параметр активирован. Снятие этого флажка может немного ускорить сканирование при загрузке, но ослабит вашу защиту от вирусов.

- Пропустить проверку цифровых подписей зараженных файлов : разрешение программе Avast сообщать обо всех файлах как о подозрительных, даже если они поступили от доверенного издателя, что ускорит процесс сканирования. Однако этот параметр по умолчанию отключен, чтобы избежать случаев ложной тревоги, так как доверенные файлы с действительными цифровыми подписями не определяются в качестве вредоносного ПО и, следовательно, не удаляются.

- Включить модуль самозащиты Avast

: предотвращение изменения и удаления всех основных файлов программы Avast Antivirus. По умолчанию этот параметр активирован. Снятие этого флажка может позволить злоумышленникам изменять и удалять файлы антивируса, чтобы отключить антивирусную защиту и заразить ваш ПК.

Примечание. Снимайте этот флажок только временно по просьбе представителя службы поддержки Avast для решения определенных проблем. - Загружать службы Avast только после загрузки других системных служб : выбор этого параметра откладывает загрузку программы Avast Antivirus до окончания загрузки всех остальных системных служб, что может ускорить процесс запуска ПК, но на время оставит систему без защиты от вредоносного ПО. По умолчанию данный параметр отключен, чтобы позволить запуск служб Avast в самом начале загрузки ПК и обеспечить его полную безопасность.

- Ограничивать доступ к программе для гостевой учетной записи : ограничение доступа к настройкам Avast и их изменению для гостей (вторичных учетных записей, используемых для входа в систему вашего ПК). Данный параметр по умолчанию включен, чтобы разрешение на подобные действия имели только зарегистрированные пользователи. Снятие этого флажка позволит всем пользователям (учетным записям) получать доступ к настройкам и изменять их.

- Включить виртуализацию с аппаратной поддержкой : повышение производительности виртуализации. Программа Avast использует аппаратную виртуализацию в компонентах Anti-Rootkit, «Песочница», CyberCapture и модуле самозащиты. По умолчанию этот параметр активен. Если Avast обнаружит на вашем ПК другое программное обеспечение, использующее виртуализацию, этот параметр будет автоматически отключен. Если Avast не удается опознать установленное на ПК программное обеспечение, использующее виртуализацию, и в результате возникают проблемы с совместимостью и производительностью, рекомендуем временно отключить этот параметр.

Включение пассивного режима

Пассивный режим отключает всю активную защиту, включая различные средства защиты и брандмауэр. В этом режиме вы сможете использовать несколько антивирусных программ одновременно, не снижая производительности своего ПК и надежности обнаружения вирусов. В пассивном режиме Avast получает все обновления программы и определений вирусов, что позволяет вам запускать сканирования вручную для обнаружения проблем на своем ПК. Однако активная защита Avast не действует.

Эта функция по умолчанию отключена, если только вы не устанавливаете Avast на компьютер с другой установленной антивирусной программой. Чтобы активировать пассивный режим вручную, щелкните ползунок Выключено , чтобы он изменил значение на Включено . Затем щелкните OK и Перезагрузить сейчас , чтобы подтвердить изменения.

Если вы хотите, чтобы активная защита программы Avast Antivirus защищала вас от вредоносного ПО и других угроз безопасности, убедитесь, что пассивный режим выключен , а следующие условия соблюдены.

- Все сторонние антивирусные программы удалены.

- На главном экране программы Avast Antivirus отображается надпись Вы защищены .

Примечание. Если программа Avast - единственное антивирусное ПО, установленное на вашем компьютере, включайте пассивный режим лишь временно для устранения определенных неисправностей.

Восстановление стандартных значений

Для устранения неисправностей может потребоваться восстановить стандартные значения настроек программы Avast Antivirus. Чтобы сделать это, выполните следующие действия.

- Установите флажки для одного или нескольких из следующих параметров, чтобы выбрать настройки, которые вы хотите восстановить.

- Настройки программы (со стандартными видами сканирования) : все настройки программы, за исключением настроек экранов.

- Настройки экранов : только настройки экранов. Изменение настроек экранов может повлиять на статус защиты.

- Щелкните Сбросить , чтобы восстановить свои настройки.

Действие Сбросить удаляет все ваши пользовательские настройки. Это действие нельзя отменить.

Примечание. Перед восстановлением стандартных настроек можно создать резервную копию своих настроек, выбрав Настройки ▸ Создать резервную копию настроек .

Управление настройками перенаправления

Если у вас возникают проблемы при отправке или получении сообщений электронной почты во время использования экрана почты с почтовым клиентом (Microsoft Outlook , Mozilla Thunderbird и т. д.), можно исправить эту неполадку, определив порты, которые используются вашим поставщиком услуг электронной почты, в разделе Почта .

По умолчанию для каждого протокола указаны стандартные номера портов, перечисленные ниже.

| SMTP-порт(-ы): | 25 857 | Защищенные порты: | 465 |

| POP-порт(-ы): | 110 | Защищенные порты: | 995 |

| IMAP-порт(-ы): | 143 | Защищенные порты: | 993 |

| NNTP-порт(-ы): | 119 | Защищенные порты: | 563 |

Если вы (или ваш поставщик услуг электронной почты) используете другие порты, введите их в текстовые поля рядом с соответствующими протоколами, чтобы обеспечить проверку сообщений электронной почты программой Avast. Для разделения нескольких номеров портов используйте запятые.

В текстовом поле Игнорируемые адреса введите адреса служб или портов, которые вы хотите исключить из сканирования (например, smtp.example.com ). При необходимости разделите несколько адресов запятыми.

Установка флажка для параметра Игнорировать локальный обмен данными предотвращает сканирование программой Avast внутреннего системного обмена данными между приложениями, запущенными на ПК. По умолчанию этот параметр активен. Отключение этого параметра позволит Avast сканировать весь обмен данными с использованием электронной почты, что повысит безопасность, но может привести к снижению производительности системы.

Смартфоны, планшеты, компьютеры - мы считаем их основным элементом нашей действительности. Мы используем их в работе, для игр, для учебы, управления банковскими счетами, мы платим по счетам, мы проверяем электронную почту, делаем покупки ...

Можно так перечислять практически бесконечно, но всё сводится к одному - с их помощью мы передаем целый ряд важных данных, которые, если попадут в чужие руки, могут привести к критической ситуации.

Потеря памятных фотографий или копии научной работы, в этом случае наименьшая из наших проблем. Если под удар попадают наши сбережения или электронный ящик, с помощью которой мы передаем важную корреспонденцию, то угроза приобретает более зловещий характер. И хотя россияне понимают, что в сеть интернет кишит от угроз, часто они не принимают никаких мер, чтобы должным образом защитить себя .

По данным исследования, проведенного по просьбе Intel, только каждый пятый пользователей использует платную, расширенную защиту и это несмотря на то, что до 93% из нас становились жертвой компьютерного вируса .

Даже в случае смартфонов, где осознание опасности очень высоко (96%), до ⅓ опрошенных не имели даже понятия, установлен ли на их устройстве какой-либо пакет защиты, учитывая, что 55% интернет-пользователей подключается к сети с помощью смартфонов, это воспринимается очень удивительным.

Тот факт, что мы боимся сетевых угроз (82% опрошенных), редко когда выливается в конкретные действия. Многое указывает на то, что мы просто не обращаем достаточного внимания на сохранение конфиденциальности собственных данных... а ведь надо. Ибо список угроз очень длинный.

Вредоносные программы - угроза для компьютера

Безусловно, вредоносные программы наиболее часто упоминались среди всех сетевых опасностей. И не без оснований - в конце концов, это самая популярная „форма действий“ среди людей, желающих навредить другим пользователям.

Правильная защита требует постоянного обновления антивирусной программой базы данных - новые типы вредоносных программ, возникают практически каждый день. От обычных удаленных средств управления оборудования, передающих контроль над компьютером другому человеку, и заканчивая бесчисленным множеством вирусов и троянский программ. А к этому следует добавить черви, руткиты или клавиатурных шпионов, которых часто невозможно обнаружить традиционными методами.

Пароли сохраненные в браузере

Одна из самых полезных функций веб-браузеров также представляет угрозу. Учитывая удобство и значительную экономию времени, ей пользуются практически все, но в ситуации, когда телефон или компьютер попадет в чужие руки, у нас появляются серьёзные проблемы, а вор, без каких-либо усилий, может войти на наш почтовый ящик или аккаунт социальной сети.

Означает ли это, что безопаснее было бы вообще не использовать запоминание паролей? Конечно, нет - достаточно иметь надежный менеджер паролей , который сам по себе является дополнительным средством безопасности.

Фишинг и фарминг - угроза для доверчивых

Фишинг - это всё более популярный тип интернет-мошенничества, с помощью которого пытаются получить конфиденциальные данные от пользователей, чтобы затем использовать, например, для получения контроля над банковским счетом.

Попытки вытянуть ключевую информацию очень часто принимают форму поддельных писем - от почты России, банка или другой организации, которой большинство пользователей доверяет. С угрозами этого типа имели в своей жизни дело почти 60% пользователей. Те, кто не могут отличить поддельные сообщения от реальных (по данным исследования Intel до 15% российских интернет-пользователей) очень падки на такого рода действия.

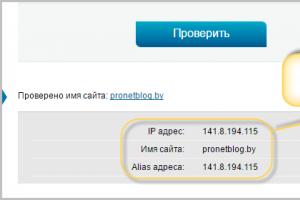

А что с фармингом? Это, в свою очередь, более развитая и часто труднее различимая форма фишинга, использующая подлинные адреса учреждений, но перенаправляющая на поддельные копии страниц.

Единственным полностью надежной защитой в этом случае будет актуальная база вирусов в вашем программном обеспечении и самостоятельная проверка сертификации сайта.

Спам - информационная угроза

В этом случае гораздо реже речь идет о прямой угрозе для данных на смартфоне или компьютере (хотя в некоторых случаях, конечно же, она существует), а более разочарование, которым сопровождается использование электронной почты.

Почтовые сервисы Интернета, конечно, имеют основные фильтры, но все равно иногда что-то попадает в ящик. 80% интернет-пользователей регулярно использует почтовый ящик и ни одного из них не нужно, наверное, убеждать, сколь вреден спам.

Проблема исчезает, если мы используем передовые защитные пакеты, а также имеем лицензию на его мобильную версию.

Сети ботнет

Это тип опасности, о которой мы часто даже не отдаем себе отчета. Его присутствие практически незаметно, он не вредит, ибо имеет совершенно другую задачу. Он использует вычислительные мощности зараженных компьютеров, например, для рассылки спама или атак на выбранные сервера.

Надежная защита

Список опасностей гораздо больше и что ещё хуже - постоянно расширяется. Каждая из них представляет собой, однако, действительно серьезную угрозу, которая из-за невнимательности пользователя может привести к ситуации, в которой он теряет доступ к критически важным данным.

Самое важное, в любом случае, использование технологий и решений, дающих нам уверенность, что хранящиеся на дисках или сети данные надежно защищены. Хотя даже самый полный пакет не освобождает нас от необходимости сохранения здравого смысла при работе в сети интернет.

Статья рассчитана на тех, кто начал думать о сетевой безопаности или продолжает это делать и укрепляет защиту веб-приложений от новых угроз - ведь для начала нужно понять, какие вообще могут быть угрозы, чтобы их предовратить.

Необходимость думать о сетевой безопасности почему-то считается правом только больших компаний, типа Badoo , Google и Google , Яндекс или Telegram , которые открыто объявляют конкурсы за нахождение уязвимостей и всеми способами поднимают безопасность своих продуктов, веб-приложений и сетевых инфраструктур. При этом подавляющее большинство существующих веб-систем содержат «дыры» различного характера (исследование за 2012 год от Positive Technologies , уязвимости средней степени риска содержат 90% систем).

Что такое сетевая угроза или сетевая уязвимость?

WASC (Web Application Security Consortium) выделял несколько базовых классов, каждый из которых содержит несколько групп, в общей сложности уже 50 , распространенных уязвимостей, использование которых может нанести ущерб компании. Полная классификация выложена в виде WASC Thread Classification v2.0 , и на русском языке есть перевод предыдущей версии от InfoSecurity - Классификация угроз безопасности Web-приложений , который будет использован за основу классификации и существенно дополнен.

Основные группы угроз безопасности сайтов

Недостаточная аутентификация при доступе к ресурсам

В эту группу угроз входят атаки на основе Подбора (Brute Force), Злоупотребление функционалом (Abuse of Functionality) и Предсказуемое расположение ресурсов (). Основное отличие от недостаточной авторизации заключается в недостаточной проверке прав (или особенностей) уже авторизованного пользователя (например, обычный авторизованный пользователь может получить права администратора, просто зная адрес панели управления, если не производится достаточная проверка прав доступа).

Эффективно противодействовать таким атакам можно только на уровне логики приложения. Часть атак (например, слишком частый перебор) могут быть заблокированы на уровне сетевой инфраструктуры.

Недостаточная авторизация

Сюда можно отнести атаки, направленные на легкость перебора реквизитов доступа или использование каких-либо ошибок при проверке доступа к системе. Кроме техник Подбора (Brute Force) сюда входит Угадывания доступа (Credential and Session Prediction) и Фиксация сессии (Session Fixation).

Защита от атак этой группы предполагает комплекс требований к надежной системе авторизации пользователей.

Сюда входят все техники изменить содержимое веб-сайта без какого-либо взаимодействия с сервером, обслуживающим запросы - т.е. угроза реализуется за счет браузера пользователя (но при этом обычно сам браузер не является «слабым звеном»: проблемы заключаются в фильтрации контента на стороне сервера) или промежуточного кэш-сервера. Виды атак: Подмена содержимого (Content Spoofing), Межсайтовые запросы (XSS, Cross-Site Scripting), Злоупотребление перенаправлениями (URL Redirector Abuse), Подделка межсайтовых запросов (Cross-Site Request Forgery), Расщепление HTTP-ответа (HTTP Response Splitting , Контрабанда HTTP-ответа (HTTP Response Smuggling), а также Обход маршрутизациии (Routing Detour), Расщепление HTTP-запроса (HTTP Request Splitting) и Контрабанда HTTP-запроса (HTTP Request Smuggling).

Значительная часть указанных угроз может быть блокирована еще на уровне настройки серверного окружения, но веб-приложения должны также тщательно фильтровать как поступающие данные, так и ответы пользователя.

Выполнение кода

Атаки на выполнение кода являются классическими примерами взлома сайта через уязвимости. Злоумышленник может выполнить свой код и получить доступ к хостингу, где расположен сайт, отправив определенным образом подготовленный запрос на сервер. Атаки: Переполнение буфера (Buffer Overflow), Форматирование строки (Format String), Целочисленное переполнение (Integer Overflows), LDAP внедрение (LDAP Injection), Mail внедрение (Mail Command Injection), Нулевой байт (Null Byte Injection), Выполнение команд ОС (OS Commanding), Исполнение внешнего файла (RFI, Remote File Inclusion), Внедрение SSI (SSI Injection), Внедрение SQL (SQL Injection), Внедрение XPath (XPath Injection), Внедрение XML (XML Injection), Внедрение XQuery (XQuery Injection) и Внедрение XXE (XML External Entities).

Не все из указанных типов атак могут касаться вашего сайта, но корректно они блокируются только на уровне WAF (Web Application Firewall) или фильтрации данных в самом веб-приложении.

Разглашение информации

Атаки этой группы не являются угрозой в чистом виде для самого сайта (поскольку сайт никак от них не страдает), но могут нанести вред бизнесу или использованы для проведения других типов атак. Виды: Отпечатки пальцев (Fingerprinting) и Обход директорий (Path Traversal)

Правильная настройка серверного окружения позволит полностью защититься от таких атак. Однако, также нужно обратить внимание на страницы ошибок веб-приложения (они могу содержать большое количество технической информации) и работу с файловой системой (которая может быть компрометирована недостаточной фильтрацией входных данных). Также бывает, что в поисковом индексе появляются ссылки на какие-либо уязвимости сайта, и это само по себе является существенной угрозой безопасности.

Логические атаки

В этой группе отнесли все оставшиеся атаки, возможность которых заключается, в основном, в ограниченности серверных ресурсов. В частности, это Отказ в обслуживании (Denial of Service) и более точечные атаки - Злоупотребление SOAP (SOAP Array Abuse), Переполнение XML-атрибутов XML Attribute Blowup и Расширение XML-сущностей (XML Entity Expansion).

Защита от них только на уровне веб-приложений, либо блокировки подозрительных запросов (сетевое оборудование или веб-прокси). Но при появление новых видов точечных атак необходиом проводить аудит веб-приложений на предмет уязвимости им.

DDoS-атаки

Как должно быть понятно из классификации, DDoS-атака в профессиональном смысле - это всегда исчерпание ресурсов сервера тем или иным способом. Другие методы (хотя и упомянуты в Википедии) напрямую к DDoS атаке отношения не имеют, но представляют тот или иной вид уязвимости сайта. Там же в Википедии достаточно подробно изложены методы защиты, здесь их дублировать не буду.