Данная статья подготовлена в связи в хакерской атакой массового характера в мировом масштабе, которая может коснуться и вас. Последствия становятся действительно серьезными. Ниже вы найдете краткое описание проблемы и описание основных мер, которые необходимо предпринять для защиты от вируса-шифровальщика семейства WannaCry.

Вирус-шифровальщик WannaCry использует уязвимость Microsoft Windows MS17-010

, чтобы выполнить вредоносный код и запустить программу-шифровальщик на уязвимых ПК, затем вирус предлагает заплатить злоумышленникам порядка 300$, чтобы осуществить расшифровку данных. Вирус широко распространился в мировых масштабах, получив активное освещение в СМИ – Фонтанка.ру , Газета.ру , РБК .

Данной уязвимости подвержены ПК с установленными ОС Windows начиная с XP и до Windows 10 и Server 2016, официальную информацию об уязвимости от Microsoft вы можете прочитать и .

Эта уязвимость относится к классу Remote code execution , что означает, что заражение может быть произведено с уже зараженного ПК через сеть с низким уровнем безопасности без сегментирования МЭ - локальные сети, публичные сети, гостевые сети, а также путем запуска вредоноса полученного по почте или в виде ссылки.

Меры безопасности

Какие меры необходимо выделить как эффективные, для борьбы с данным вирусом:

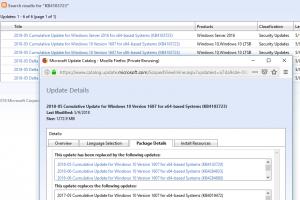

- Убедитесь, что у вас установлены актуальные обновления Microsoft Windows, которые убирают уязвимость MS17-010. Найти ссылки на обновления вы можете , а также обратите внимание, что в связи с беспрецедентной серьезностью данной уязвимости - 13-го мая были выпущены обновления для неподдерживаемых ОС (windowsXP, 2003 server, 2008 server) их вы можете скачать .

- Используя решения по обеспечению сетевой безопасности класса IPS, убедитесь, что у вас установлены обновления, включающие выявление и компенсацию сетевой уязвимости. В базе знаний Check Point данная уязвимость описана , она входит в обновление IPS от 14 марта 2017 года Microsoft Windows SMB Remote Code Execution (MS17-010: CVE-2017-0143). Также рекомендуем настроить проверку внутреннего трафика ключевых сетевых сегментов с помощью IPS, хотя бы на короткое время, пока вероятность заражения не снизится.

- В связи с вероятностью изменения кода вируса, рекомендуем активировать системы AntiBot&Antivirus и эмуляции запуска файлов, приходящих из внешних источников по почте или сети интернет. Если вы являетесь пользователями шлюзов безопасности Check Point, то данной системой является Threat Emulation. Специально для компаний, не имеющих данной подписки, мы предлагаем быстро оформить её в триальный период 30 дней. Для того чтобы запросить ключ активирующий полнофункциональную подписку для вашего шлюза Check Point - напишите на почту [email protected] Подробнее про системы эмуляции файлов вы можете прочитать , и .

Еще больше рекомендаций и пример отчета о блокировке работы шифровальщика wannacry .

Уважаемые коллеги, основываясь на опыте работы с предыдущими массированными атаками, такими как Heart Bleed, уязвимость Microsoft Windows MS17-010 будет активно эксплуатировать на протяжении ближайших 30-40 дней, не откладывайте меры противодействия! На всякий случай, проверьте работу вашей BackUp системы.

Риск действительно большой!

UPD. В четверг, 18 мая, в 10.00 по Московскому времени, мы приглашаем вас на вебинар о вымогательском программном обеспечении и способах защиты.

Вебинар проводит компания TS Solution и Сергей Невструев, Check Point Threat Prevention Sales Manager Eastern Europe.

Мы затронем следующие вопросы:

- Атака #WannaCry

- Масштаб и текущее состояние

- Особенности

- Факторы массовости

Как быть на шаг впереди и спать спокойно

- IPS + AM

- SandBlast: Threat Emulation и Threat Extraction

- SandBlast Agent: Anti-Ransomware

- SandBlast Agent: Forensics

- SandBlast Agent: Anti-Bot

Помимо «Интерфакса» от вируса-шифровальщика пострадали еще два российских СМИ, одно из которых – петербургское издание «Фонтанка», знает Group-IB.

Главный редактор «Фонтанки» Александр Горшков сообщил «Ведомостям», что серверы «Фонтанки» были атакованы неизвестными злоумышленниками. Но Горшков уверяет, что об атаке вируса-шифровальщика на «Фонтанку» речи не идет: компьютеры сотрудников редакции функционируют, был взломан сервер, отвечавший за работу сайта.

Подразделения «Интерфакса» в Великобритании, Азербайджане, Белоруссии и на Украине, а также сайт «Интерфакс-религия» продолжают работать, сказал «Ведомостям» Погорелый. Не ясно, по какой причине повреждения не коснулись других подразделений, возможно, это связано с топологией сети «Интерфакса», с тем, где территориально находятся серверы, и с операционной системой, которая на них установлена, говорит он.

Украинский «Интерфакс» днем во вторник сообщил о хакерской атаке на международный аэропорт Одесса. Аэропорт на своей странице извинился перед пассажирами «за вынужденное увеличение времени обслуживания», но, судя по его онлайн-табло, во вторник он все же продолжал отправлять и принимать самолеты.

Еще о кибератаке сообщил в своем Facebook-аккаунте метрополитен Киева – возникли проблемы с оплатой проезда банковскими картами. Издание Front News сообщило, что метрополитен был атакован вирусом-шифровальщиком.

Group-IB делает вывод о новой эпидемии. За последние месяцы по миру прокатились уже две волны атак вирусов-шифровальщиков: 12 мая появился вирус WannaCry, а 27 июня – вирус Petya (он же NotPetya и ExPetr). Они проникали на компьютеры с операционной системой Windows, куда не были установлены обновления, шифровали содержимое жестких дисков и требовали $300 за расшифровку. Как позже выяснилось, Petya и не думал расшифровывать компьютеры жертв. Первая атака затронула сотни тысяч компьютеров более чем в 150 странах, вторая – 12 500 компьютеров в 65 странах. Жертвами атак стали и российские «Мегафон », Evraz , «Газпром » и «Роснефть ». Еще от вируса пострадали медицинские центры Invitro, которые не принимали у пациентов анализы несколько дней.

Petya почти за полтора месяца сумел собрать лишь $18 000. Но урон нанес несопоставимо больший. Одна из его жертв – датский логистический гигант Moller-Maersk оценил недополученную выручку от кибератаки в $200–300 млн.

Среди подразделений Moller-Maersk основной удар пришелся на Maersk Line, занимающуюся морской транспортировкой контейнеров (в 2016 г. Maersk Line заработала в общей сложности $20,7 млрд, в подразделении работает 31 900 человек).

Бизнес быстро пришел в себя после атаки, но компании и регуляторы оставались настороже. Так, в августе о возможной кибератаке шифровальщика предупреждала директоров своих филиалов Федеральная сетевая компания ЕЭС (управляет общероссийской электрической сетью), а спустя несколько дней российские банки получили аналогичное предупреждение от FinCERT (структура ЦБ, занимающаяся кибербезопасностью).

Новую атаку вируса-шифровальщика заметила и «Лаборатория Касперского», по наблюдениям которой большинство жертв атаки находятся в России, но есть заражения и на Украине, в Турции и Германии. Все признаки указывают на то, что это целенаправленная атака на корпоративные сети, уверен руководитель отдела антивирусных исследований «Лаборатории Касперского» Вячеслав Закоржевский: используются методы, похожие на инструменты ExPetr, но связи с этим вирусом не прослеживается.

А по мнению антивирусной компании Eset, шифровальщик все же родственник Petya. В атаке использовалась вредоносная программа Diskcoder.D – это новая модификация шифратора.

Погорелый сообщил, что на компьютерах «Интерфакса» был установлен антивирус Symantec. Представители Symаntec вчера не ответили на запрос «Ведомостей».

В течение десятилетий киберпреступники успешно использовали недостатки и уязвимости во Всемирной паутине. Однако в последние годы было отмечено явное увеличение числа атак, а также рост их уровня - злоумышленники становятся более опасными, а вредоносные программы распространяются такими темпами, которых раньше никогда не видели.

Введение

Речь пойдет о программах-вымогателях, которые совершили немыслимый скачок в 2017 году, нанеся ущерб тысячам организаций по всему миру. Например, в Австралии атаки таких вымогателей, как WannaCry и NotPetya даже вызвали озабоченность на правительственном уровне.

Подытоживая «успехи» вредоносов-вымогателей в этом году, мы рассмотрим 10 самых опасных, нанесших наибольший ущерб организациям. Будем надеяться, что в следующем году мы извлечем уроки и не допустим проникновения в наши сети подобной проблемы.

NotPetya

Атака этого вымогателя началась с украинской программы бухгалтерской отчетности M.E.Doc, сменившей запрещенную на Украине 1C. Всего за несколько дней NotPetya заразил сотни тысяч компьютеров в более чем 100 странах. Этот вредонос представляет собой вариант более старого вымогателя Petya, их отличает лишь то, что в атаках NotPetya использовался тот же эксплойт, что и в атаках WannaCry.

По мере распространения, NotPetya затронул несколько организаций в Австралии, например, шоколадную фабрику Cadbury в Тасмании, которым пришлось временно закрыть всю свою ИТ-систему. Также этому вымогателю удалось проникнуть на крупнейший в мире контейнерный корабль, принадлежащий компании Maersk, который, как сообщается, потерял до 300 миллионов долларов дохода.

WannaCry

Этот страшный по своим масштабам вымогатель практически захватил весь мир. В его атаках использовался печально известный эксплойт EternalBlue, эксплуатирующий уязвимость в протоколе Microsoft Server Message Block (SMB).

WannaCry заразил жертв в 150 странах и более 200 000 машин только в первый день. Нами было опубликовано этого нашумевшего вредоноса.

Locky

Locky был самым популярным вымогателем в 2016 году, однако не прекратил действовать и в 2017. Новые варианты Locky, получившие имена Diablo и Lukitus, возникли в этом году, используя тот же вектор атаки (фишинг) для задействования эксплойтов.

Именно Locky стоял за скандалом, связанным с email-мошенничеством на Почте Австралии. Согласно Австралийской комиссии по вопросам конкуренции и защиты потребителей, граждане потеряли более 80 000 долларов из-за этой аферы.

CrySis

Этот экземпляр отличился мастерским использованием протокола удаленного рабочего стола (Remote Desktop Protocol, RDP). RDP является одним из наиболее популярных способов распространения вымогателей, поскольку таким образом киберпреступники могут компрометировать машины, контролирующие целые организации.

Жертвы CrySis были вынуждены заплатить от $455 до $1022 за восстановление своих файлов.

Nemucod

Nemucod распространяется с помощью фишингового письма, которое выглядит как счет-фактура на транспортные услуги. Этот вымогатель загружает вредоносные файлы, хранящиеся на взломанных веб-сайтах.

По использованию фишинговых писем Nemucod уступает только Locky.

Jaff

Jaff похож на Locky и использует похожие методы. Этот вымогатель не примечателен оригинальными методами распространения или шифровки файлов, а наоборот - сочетает в себе наиболее успешные практики.

Стоящие за ним злоумышленники требовали до $3 700 за доступ к зашифрованным файлам.

Spora

Для распространения этой разновидности программы-вымогателя киберпреступники взламывают легитимные сайты, добавляя на них код JavaScript. Пользователям, попавшим на такой сайт, будет отображено всплывающее предупреждение, предлагающее обновить браузер Chrome, чтобы продолжить просмотр сайта. После загрузки так называемого Chrome Font Pack пользователи заражались Spora.

Cerber

Один из многочисленных векторов атаки, которые использует Cerber, называется RaaS (Ransomware-as-a-Service). По этой схеме злоумышленники предлагают платить за распространение троянца, обещая за это процент от полученных денег. Благодаря этой «услуге» киберпреступники рассылают вымогатель, а затем предоставляют другим злоумышленникам инструменты для распространения.

Cryptomix

Это один из немногих вымогателей, у которых нет определенного типа платежного портала, доступного в пределах дарквеба. Пострадавшие пользователи должны дождаться, когда киберпреступники отправят им по электронной почте инструкции.

Жертвами Cryptomix оказались пользователи из 29 стран, они были вынуждены заплатить до $3 000.

Jigsaw

Еще один вредонос из списка, начавший свою деятельность в 2016 году. Jigsaw вставляет изображение клоуна из серии фильмов «Пила» в электронные спам-письма. Как только пользователь нажимает на изображение, вымогатель не только шифрует, но и удаляет файлы в случае, если пользователь слишком затягивает с оплатой выкупа, размер которого - $150.

Выводы

Как мы видим, современные угрозы используют все более изощренные эксплойты против хорошо защищенных сетей. Несмотря на то, что повышенная осведомленность среди сотрудников помогает справиться с последствиями заражений, предприятиям необходимо выйти за рамки базовых стандартов кибербезопасности, чтобы защитить себя. Для защиты от современных угроз необходимы проактивные подходы, использующие возможности анализа в режиме реального времени, основанного на механизме обучения, который включает понимание поведения и контекста угроз.

12 апреля 2017 года появилась информация о стремительном распространении по всему миру вируса-шифровальщика под названием WannaCry, что можно перевести как «Хочется плакать». У пользователей появились вопросы про обновление Windows от вируса WannaCry.

Вирус на экране компьютера выглядит так:

Нехороший вирус WannaCry, который все шифрует

Вирус шифрует все файлы на компьютере и требует выкуп на кошелек Биткоина в сумме 300$ или 600$ для якобы расшифровки компьютера. Заражению подверглись компьютеры в 150 странах мира, самая пострадавшая – Россия.

Мегафон, РЖД, МВД, Минздрав и другие компании вплотную столкнулись с этим вирусом. Среди пострадавших есть и простые пользователи Интернета.

Перед вирусом практически все равны. Разница, пожалуй, в том, что в компаниях вирус распространяется по всей локальной сети внутри организации и мгновенно заражает максимально возможное количество компьютеров.

Вирус WannaCry шифрует файлы на компьютерах, использующих Windows. В компании Microsoft еще в марте 2017 года были выпущены обновления MS17-010 для различных версий Windows XP, Vista, 7, 8, 10.

Получается, что те, у кого настроено автоматическое обновление Windows, находятся вне зоны риска для вируса, ибо своевременно получили обновление и смогли его избежать. Не берусь утверждать, что так оно и есть на самом деле.

Рис. 3. Сообщение при установке обновления KB4012212

Обновление KB4012212 после установки потребовало перезагрузки ноутбука, что мне не очень понравилось, ибо неизвестно, чем это может закончиться, но куда деваться пользователю? Впрочем, перезагрузка прошла нормально. Значит, живем спокойно до следующей вирусной атаки, а что такие атаки будут – сомневаться, увы, не приходится.

Вирусы одни побеждают, другие появляются снова. Эта борьба будет, очевидно, бесконечной.

Видео “Хочется плакать”: вирус-вымогатель заразил 75 тысяч систем в 99 странах

Получайте актуальные статьи по компьютерной грамотности прямо на ваш почтовый ящик

.

Уже более 3.000 подписчиков