С распространением беспроводных сетей протоколы шифрования WPA и WPA2 стали известны практически всем владельцам устройств, подключающихся к Wi-Fi. Указываются они в свойствах подключений, и внимания большинства пользователей, не являющихся системными администраторами, привлекают минимум. Вполне достаточно информации, что WPA2 является продуктом эволюции WPA, и, следовательно, WPA2 новее и больше подходит для современных сетей.

WPA

— протокол шифрования, предназначенный для защиты беспроводных сетей стандарта IEEE 802.11, разработанный компанией Wi-Fi Alliance в 2003 году в качестве замены устаревшего и небезопасного протокола WEP.

WPA2

— протокол шифрования, представляющий собой улучшенную разработку WPA, представленный в 2004 году компанией Wi-Fi Alliance.

Разница между WPA и WPA2

Поиск разницы между WPA и WPA2 для большинства пользователей актуальности не имеет, так как вся защита беспроводной сети сводится к выбору более-менее сложного пароля на доступ. На сегодняшний день ситуация такова, что все устройства, работающие в сетях Wi-Fi, обязаны поддерживать WPA2, так что выбор WPA обусловлен может быть только нестандартными ситуациями. К примеру, операционные системы старше Windows XP SP3 не поддерживают работу с WPA2 без применения патчей, так что машины и устройства, управляемые такими системами, требуют внимания администратора сети. Даже некоторые современные смартфоны могут не поддерживать новый протокол шифрования, преимущественно это касается внебрендовых азиатских гаджетов. С другой стороны, некоторые версии Windows старше XP не поддерживают работу с WPA2 на уровне объектов групповой политики, поэтому требуют в этом случае более тонкой настройки сетевых подключений.

Техническое отличие WPA от WPA2 состоит в технологии шифрования, в частности, в используемых протоколах. В WPA используется протокол TKIP, в WPA2 — проткол AES. На практике это означает, что более современный WPA2 обеспечивает более высокую степень защиты сети. К примеру, протокол TKIP позволяет создавать ключ аутентификации размером до 128 бит, AES — до 256 бит.

TheDifference.ru определил, что отличие WPA2 от WPA заключается в следующем:

WPA2 представляет собой улучшенный WPA.

WPA2 использует протокол AES, WPA — протокол TKIP.

WPA2 поддерживается всеми современными беспроводными устройствами.

WPA2 может не поддерживаться устаревшими операционными системами.

Степень защиты WPA2 выше, чем WPA.

Скоростной проводной интернет становится всё более доступным. И вместе с развитием мобильной техники становится актуальным вопрос использование домашнего интернета на каждом из устройств. Этой цели служит Wi-Fi-роутер, его цель - распределить при беспроводном подключении интернет между разными пользователями.

Отдельное внимание следует уделить вопросу безопасности своей сети

При покупке достаточно настроить его при первом включении. Вместе с роутером поставляется диск с утилитой настройки. С его помощью настроить домашнюю сеть проще простого. Но, тем не менее у неопытных пользователей часто возникают проблемы на этапе настроек безопасности сети . Система предлагает выбрать метод проверки подлинности, и на выбор предоставляется как минимум четыре варианта. Каждый из них обладает определёнными преимуществами и недостатками, и, если вы хотите обезопасить себя от действий злоумышленников, следует выбрать самый надёжный вариант. Об этом наша статья.

Методы проверки подлинности

Большинство домашних моделей роутеров имеют поддержку следующих методов проверки подлинности сети: без шифрования, WEP, WPA/WPA2-Enterprise, WPA/WPA2-Personal (WPA/WPA2-PSK). Последние три имеют также несколько алгоритмов шифрования. Разберёмся подробнее.

Отсутствие защиты

Этот метод говорит сам за себя. Соединение является полностью открытым, к нему может подключиться абсолютно любой желающий. Обычно такой метод используется в общественных местах, но дома его лучше не использовать. Минимум, чем вам это грозит, это то, что соседи при подключении будут занимать ваш канал, и вы просто не сможете получить максимальную скорость согласно вашего тарифного плана. В худшем случае злоумышленники могут использовать это в своих целях, воруя вашу конфиденциальную информацию или совершая иные противозаконные действия. Зато вам не нужно запоминать пароль, но согласитесь, это довольно сомнительное преимущество.

WEP

При использовании этого метода проверки подлинности сети передаваемая информация защищается с помощью секретного ключа. Тип защиты бывает «Открытая система» и «Общий ключ». В первом случае идентификация происходит за счёт фильтрации по MAC-адресу без использования дополнительного ключа. Защита является, по сути, самой минимальной, поэтому небезопасной. Во втором вы должны придумать секретный код, который будет использоваться в качестве ключа безопасности. Он может быть 64, 128 из 152-битным. Система вам подскажет какой длины должен быть код, в зависимости от его кодировки - шестнадцатеричной либо ASCII. Можно задать несколько таких кодов. Надёжность защиты - относительная и давно считается устаревшей.

WPA/WPA2 – Enterprise и WPA/WPA2-Personal

Очень надёжный метод проверки подлинности сети, в первом случае используется на предприятиях, во втором - дома и в небольших офисах. Разница между ними в том, что в домашнем варианте используется постоянный ключ, который настраивается в точке доступа. Совместно с алгоритмом шифрования и SSID подключения образует безопасное соединение . Чтобы получить доступ к такой сети, необходимо знать пароль. Поэтому, если он надёжен, и вы никому его не разглашаете, для квартиры или дома - это идеальный вариант. Кроме того, практически все производители отмечают его как рекомендуемый.

Во втором случае применяется динамический ключ и каждому пользователю присваивается индивидуальный. Дома с этим заморачиваться нет смысла, поэтому он используется только на крупных предприятиях, где очень важна безопасность корпоративных данных.

Дополнительная надёжность зависит и от алгоритма шифрования. Их бывает два: AES и TKIP. Лучше использовать первый из них, так как последний является производным от WEP и доказал свою несостоятельность.

Как изменить метод проверки подлинности Wi-Fi

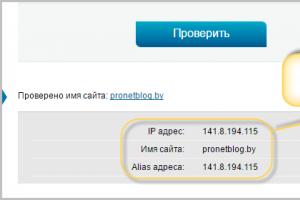

Если вы уже ранее выполняли настройку проверки подлинности своего соединения, но не уверены в выборе правильного метода, обязательно проверьте его сейчас. Зайдите в настройки роутера, в браузере введя его IP-адрес, логин и пароль(подробнее можно прочесть в статье IP адрес роутера на нашем сайте). Вам нужно пройти во вкладку настроек безопасности сети. В разных моделях роутера она может располагаться по-разному. После чего выберите метод проверки подлинности сети, придумайте надёжный пароль, нажмите «Сохранить» и перезагрузите маршрутизатор. Не забудьте переподключиться к сети по новой со всех устройств.

Заключение

Надеемся, эта информация стала для вас полезной. Не стоит пренебрежительно относиться к установкам безопасности Wi-Fi . Не оставляйте его открытым, а выберите рекомендуемый метод проверки подлинности и правильный алгоритм шифрования.

Какой метод безопасности соединения вы используете? Делитесь с нами в комментариях.

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое — его еще называют «аутентификацией» — и какой лучше выбрать. Наверняка при вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK. А также их некоторые разновидности — Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной без потери скорости.

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем.

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть — это только цветочки. Главная причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK — Personal или Enterprise?

WPA2 — усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его — теперь вы знаете, почему.

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal , обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу , то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Типы шифрования WPA — TKIP или AES?

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP — сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES — последний на данный момент и самый надежный тип шифрования WiFi.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

WPA2/PSK — AES

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

Защита беспроводного режима на маршрутизаторе TP-Link

На приведенных выше скринах показана панель управления современным роутером TP-Link в новой версии прошивки. Настройка шифрования сети здесь находится в разделе «Дополнительные настройки — Беспроводной режим».

В старой «зеленой» версии интересующие нас конфигурации WiFi сети расположены в меню «Беспроводной режим — Защита «. Сделаете все, как на изображении — будет супер!

Если заметили, здесь еще есть такой пункт, как «Период обновления группового ключа WPA». Дело в том, что для обеспечения большей защиты реальный цифровой ключ WPA для шифрования подключения динамически меняется. Здесь задается значение в секундах, после которого происходит смена. Я рекомендую не трогать его и оставлять по умолчанию — в разных моделях интервал обновления отличается.

Метод проверки подлинности на роутере ASUS

На маршрутизаторах ASUS все параметры WiFi расположены на одной странице «Беспроводная сеть»

Защита сети через руотер Zyxel Keenetic

Аналогично и у Zyxel Keenetic — раздел «Сеть WiFi — Точка доступа»

В роутерах Keenetic без приставки «Zyxel» смена типа шифрования производится в разделе «Домашняя сеть».

Настройка безопасности роутера D-Link

На D-Link ищем раздел «Wi-Fi — Безопасность »

Что ж, сегодня мы разобрались типами шифрования WiFi и с такими терминами, как WEP, WPA, WPA2-PSK, TKIP и AES и узнали, какой из них лучше выбрать. О других возможностях обеспечения безопасности сети читайте также в одной из прошлых статей, в которых я рассказываю о по MAC и IP адресам и других способах защиты.

Видео по настройке типа шифрования на маршрутизаторе

В этой статье мы расмотрим расшифровка WPA2-PSK трафика с использованием wireshark. Это будет полезно при изучении различный протоколов шифрования которые используются в беспроводных сетях. Ниже представлена топология иследуемой сети.

До того как мы начнем захват пакетов мы должны знать канал на котором работает наша точка доступа. Так как моя точка доступа WLC 4400, я могу получить эту информацию из панели управления. В противном случае вы можете использовать приложение InSSIDer и увидеть какой канал использует ваша точка доступа и ее SSID. Я использую 5GHz & поэтому привожу 802.11a итоговую информацию ниже (Если вы хотите аналзировать 2.4GHz, тогда вы должны использовать команды для протокола 802.11b)

AP Name SubBand RadioMAC Status Channel PwLvl SlotId -- -- -- -- -- -- -- -- -- -- -- -- -- - -- -- -- -- -- -- -- -- -- -- -- -- -- -- -- -- - -- -- -- -- -- -- LAP1 - 64 : a0 : e7 : af : 47 : 40 ENABLED 36 1 1 |

Дальше нам остается просто захватить пакеты в нашей беспроводной сети на канале CH 36 так как моя точка доступа работает именно на нем . Я использую BackTrack с USB адаптером чтобы произвести зхват пакетов, ниже на видео вы увидите подробности.

Это достаточно просто, Вам всего лишь нужно изменить несколько строчек кода в конфигурации USB адаптера и включить monitor interface для wireshark.

< strong > root @ bt < / strong > : ~ # ifconfig < strong > root @ bt < / strong > : ~ # ifconfig wlan2 up < strong > root @ bt < / strong > : ~ # ifconfig eth0 Link encap : Ethernet HWaddr 00 : 21 : 9b : 62 : d0 : 4a UP BROADCAST MULTICAST MTU : 1500 Metric : 1 RX packets : 0 errors : 0 dropped : 0 overruns : 0 frame : 0 TX packets : 0 errors : 0 dropped : 0 overruns : 0 carrier : 0 collisions : 0 txqueuelen : 1000 RX bytes : 0 (0.0 B ) TX bytes : 0 (0.0 B ) Interrupt : 21 Memory : fe9e0000 - fea00000 lo Link encap : Local Loopback inet addr : 127.0.0.1 Mask : 255.0.0.0 inet6 addr : :: 1 / 128 Scope : Host UP LOOPBACK RUNNING MTU : 16436 Metric : 1 RX packets : 66 errors : 0 dropped : 0 overruns : 0 frame : 0 TX packets : 66 errors : 0 dropped : 0 overruns : 0 carrier : 0 collisions : 0 txqueuelen : 0 RX bytes : 4665 (4.6 KB ) TX bytes : 4665 (4.6 KB ) wlan2 Link encap : Ethernet HWaddr 00 : 20 : a6 : ca : 6b : b4 UP BROADCAST MULTICAST MTU : 1500 Metric : 1 RX packets : 0 errors : 0 dropped : 0 overruns : 0 frame : 0 TX packets : 0 errors : 0 dropped : 0 overruns : 0 carrier : 0 collisions : 0 txqueuelen : 1000 RX bytes : 0 (0.0 B ) TX bytes : 0 (0.0 B ) < strong > root @ bt < / strong > : ~ # iwconfig wlan2 channel 36 root @ bt : ~ # iwconfig wlan2 IEEE 802.11abgn ESSID : off / any Mode : Managed Frequency : 5.18 GHz Access Point : Not - Associated Tx - Power = 20 dBm Retry long limit : 7 RTS thr : off Fragment thr : off Encryption key : off Power Management : off lo no wireless extensions . eth0 no wireless extensions . < strong > root @ bt < / strong > : ~ # airmon-ng start wlan2 Found 1 processes that could cause trouble . If airodump - ng , aireplay - ng or airtun - ng stops working after a short period of time , you may want to kill (some of ) them ! PID Name 1158 dhclient3 Interface Chipset Driver wlan2 Atheros AR9170 carl9170 - [ phy2 ] (monitor mode enabled on mon0 ) |

После того как вы проделали вышеописаные операции вы можете открыть wireshark приложение и выбрать интерфейс “mon0” для захвата пакетов.

Здесь можете найти архив пакетов которые собрал мой адаптер ( Вы можете открыть файл с помощью wireshark и проверить его сами. Если вы проанализируете этот файл вы можете увидеть “4-way handshake(EAPOL-Messages 1 to 4)” сообщения были отправлены после того как Open Authentication фаза была завершена (Auth Request, Auth Response, Association Request, Association Response). После того как 4 way handshake завершена, оба клиент и точка доступа начинают использовать зашифрованую передачу пакетов. С этого момента вся информация которая передается в вашей беспроводной сети зашифрована с использованием алгоритмов CCMP/AES.

Как вы можете видеть на рисунке ниже — все дата-фреймы зашифрованы и вы не можете видеть трафик открытом виде. Я взял для примера фрейм номер 103.

До того как мы перейдем к расшифровке этих фреймов, очень важно понять что вы имеете правильно захваченый “4-way handshake messages” в вашем снифере который мы будем расшифровывать используя wireshark. Если вы не смогли захватить M1-M4 сообщение успешно, wireshark не сможет получить все ключи для расшифровки наших данных. Ниже я привожу пример где фреймы не были захвачены корректно в процессе «4-way handshake» (Это произошло когда я использовал тот же USB adapter с Fluke WiFi Analyzer)

Далее идем в “Edit -> Preferences -> Protocol -> IEEE 802.11” сдесь необходимо выбрать “Enable Decryption”. Затем нажимаем на “Decryption Keys” раздел и добавляем ваш PSK кликом на “New“. Вы должны выбрать тип ключа “wpa-pwd” после чего добавляем ваш PSK в виде текста.

SSIDLength , 4096 , 256 )Это 256bit PSK который был введен выше:

Я использовал простой текстовый пароль который вы видите ниже. Вы можете также использовать простой пароль (без имени вашей SSID). В случае с wireshark всегда пытается использовать последний SSID, это всегда хорошая практика — использовать

В моей конфигурации я использовал PSK “Cisco123Cisco123” в моей спецификации SSID как “TEST1“. В этом документе вы найдете больше деталей относительно этих установок .

После этого нажимаем “Apply”

Как вы видите внизу, сейчас вы можете видеть трафик внутри дата-фреймов. Здесь изображен тот же фрейм (103) который вы видели раньше в зашифрованом формате, но сейчас wireshark способен его расшифровать.

Сейчас если мы посмотрим дальше мы можем видеть клиент который получает IP адерс по DHCP (DORA–Discover,Offer,Request,ACK) затем регистрируем CME (SKINNYprotocol) затем устанавливает голосовой вызов (RTP). Сейчас мы можем проанализировать эти пакеты детально

Этот трюк может быть полезным для вас, когда вы анализируете безопасность ваших PSK сетей.

[Всего голосов: 16 Средний: 2.9/5]

Last updated by at Октябрь 9, 2016 .