«Смартфон с хакерскими утилитами? Нет такого», - еще недавно сказали бы мы тебе. Запустить привычные инструменты для реализации атак можно было разве что на каком-нибудь Maemo. Теперь же многие инструменты портировали под iOS и Android, а некоторые хак-тулзы были специально написаны для мобильного окружения. Может ли смартфон заменить ноутбук в тестах на проникновение? Мы решили проверить.

Android - популярная платформа не только для простых смертных, но и для правильных людей. Количество полезных утилит здесь просто зашкаливает. За это можно сказать спасибо UNIX-корням системы, значительно упростившим портирование многих инструментов на Android. Увы, некоторые из них Google не пускает в Play Store, так что придется ставить соответствующие APK вручную. Также для некоторых утилит нужен максимальный доступ к системе (например, файрволу iptables), поэтому следует заранее позаботиться о root-доступе.

Для каждого производителя здесь используется собственная технология, но найти необходимую инструкцию достаточно просто. Неплохой набор HOWTO собрал ресурс LifeHacker (bit.ly/eWgDlu). Однако если какой-то модели тут найти не удалось, на помощь всегда приходит форум XDA-Developers (www.xda-developers.com), на котором можно найти различную информацию фактически по любой модели Android-телефона. Так или иначе, часть из ниже описанных утилит заработают и без root-доступа. Итак представляем вам хакерские утилиты для андроид.

Менеджер пакетов:

Начнем обзор с необычного менеджера пакетов. Разработчики называют его «утилитами для суперпользователей», и это недалеко от правды. После установки BotBrew ты получаешь репозиторий, откуда можешь загрузить огромное количество скомпилированных под Android привычных инструментов. Среди них: интерпретаторы Python и Ruby для запуска многочисленных инструментов, которые на них написаны, сниффер tcpdump и сканер Nmap для анализа сети, Git и Subversion для работы с системами контроля версий и многое другое.

Сетевые сканеры:

Незаметный смартфон, который в отличие от ноутбука легко помещается в карман и никогда не вызывает подозрений, может быть полезен для исследования сети. Выше мы уже сказали, как можно установить Nmap, но есть еще один вариант. PIPS - это специально адаптированный под Android, хотя и неофициальный порт сканера Nmap. А значит, ты сможешь быстро найти активные устройства в сети, определить их ОС с помощью опций по fingerprinting’у, провести сканирование портов - короче говоря, сделать все, на что способен Nmap.

l

С использованием Nmap’а, несмотря на всю его мощь, есть две проблемы. Вопервых, параметры для сканирования передаются через ключи для запуска, которые надо не только знать, но еще и суметь ввести с неудобной мобильной клавиатуры. А во-вторых, результаты сканирования в консольном выводе не такие наглядные, как того хотелось бы. Этих недостатков лишен сканнер Fing, который очень быстро сканирует сеть, делает fingerprinting, после чего в понятной форме выводит список всех доступных устройств, разделяя их по типам (роутер, десктоп, iPhone и так далее). При этом по каждому хосту можно быстро посмотреть список открытых портов. Причем прямо отсюда можно подключиться, скажем, к FTP, используя установленный в системе FTP-клиент, - очень удобно.

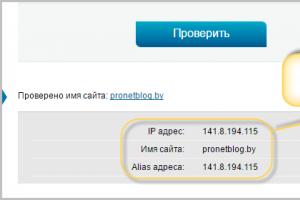

Когда речь идет об анализе конкретного хоста, незаменимой может оказаться утилита NetAudit. Она работает на любом Android-устройстве (даже нерутованном) и позволяет не только быстро определить устройства в сети, но и исследовать их с помощью большой fingerprinting-базы для определения операционной системы, а также CMS-систем, используемых на веб-сервере. Сейчас в базе более 3000 цифровых отпечатков.

Если же нужно, напротив, работать на уровне ниже и тщательно исследовать работу сети, то здесь не обойтись без Net Tools. Это незаменимый в работе системного администратора набор утилит, позволяющий полностью продиагностировать работу сети, к которой подключено устройство. Пакет содержит более 15 различного рода программ, таких как ping, traceroute, arp, dns, netstat, route.

Режим монитора wi-fi в android:

Во всех WiFi-модулях есть специальный режим монитора (monitor mode). Этот режим можно использовать также для сниффинга, перехвата и взлома паролей. Однако, в Android-устройствах из-за аппаратных ограничений доступ к этому режиму закрыт. Дело в том, что в большинстве смартфонов Android используются одни и те же от Broadcom - это bcm4329 или bcm4330, которые работают не вполне стандартным образом.

На сайте опубликованаинструкция по активации monitor mode на Nexus One (Cyanogen 7) и GS2 (Cyanogen 9). Готовые пакеты можно скачать .

Для работы кода на других устройствах нужно самостоятельно скачатьисходный код и скомпилировать пакет.

МАНИПУЛЯЦИИ С ТРАФИКОМ:

Основанный на tcpdump сниффер честно логирует в pcap-файл все данные, которые далее можно изучить с помощью привычных утилит вроде Wireshark или Network Miner. Так как никакие возможности для MITM-атак в нем не реализованы, это скорее инструмент для анализа своего трафика. К примеру, это отличный способ изучить то, что передают программы, установленные на твой девайс из сомнительных репозиториев.

Если говорить о боевых приложениях для Android, то одним из самых нашумевших является FaceNiff, реализующий перехват и внедрение в перехваченные веб-сессии. Скачав APK-пакет с программой, можно практически на любом Android-смартфоне запустить этот хек-инструмент и, подключившись к беспроводной сети, перехватывать аккаунты самых разных сервисов: Facebook, Twitter, «ВКонтакте» и так далее - всего более десяти. Угон сессии осуществляется средствами применения атаки ARP spoofing, но атака возможна только на незащищенных соединениях (вклиниваться в SSL-трафик FaceNiff не умеет). Чтобы сдержать поток скрипткидисов, автор ограничил максимальное число сессий тремя.

l

Если создатель FaceNiff хочет за использование денежку, то DroidSheep - это полностью бесплатный инструмент с тем же функционалом. Правда, на официальном сайте ты не найдешь дистрибутива (это связано с суровыми законами Германии по части security-утилит), но его без проблем можно найти в Сети. Основная задача утилиты - перехват пользовательских веб-сессий популярных социальных сетей, реализованный спомощью все того же ARP Spoofing’а. А вот с безопасными подключениями беда: как и FaceNiff, DroidSheep наотрез отказывается работать с HTTPS-протоколом.

Эта утилита также демонстрирует небезопасность открытых беспроводных сетей, но несколько в другой плоскости. Она не перехватывает пользовательские сессии, но позволяет с помощью спуфинг-атаки пропускать HTTP-трафик через себя, выполняя с ним заданные манипуляции. Начиная от обычных шалостей (заменить все картинки на сайте троллфейсами, перевернуть все изображения или, скажем, подменив выдачу Google) и заканчивая фишинговыми атаками, когда пользователю подсовываются фейковые страницы таких популярных сервисов, как facebook.com, linkedin.com, vkontakte.ru и многих других.

Если спросить, какая хак-утилита для Android наиболее мощная, то у Anti, пожалуй, конкурентов нет. Это настоящий хакерский комбайн. Основная задача программы - сканирование сетевого периметра. Далее в бой вступают различные модули, с помощью которых реализован целый арсенал: это и прослушка трафика, и выполнение MITM-атак, и эксплуатация найденных уязвимостей. Правда, есть и свои минусы. Первое, что бросается в глаза, - эксплуатация уязвимостей производится лишь с центрального сервера программы, который находится в интернете, вследствие чего о целях, не имеющих внешнего IP-адреса, можно забыть.

ТУННЕЛИРОВАНИЕ ТРАФИКА:

Хорошо, но как обеспечить безопасность своих данных, которые передаются в открытой беспроводной сети? Помимо VPN, который Android поддерживает из коробки, можно поднять SSH-туннель. Для этого есть замечательная утилита SSH Tunnel, которая позволяет завернуть через удаленный SSH-сервер трафик выбранных приложений или всей системы в целом.

Часто бывает необходимо пустить трафик через прокси или сокс, и в этом случае выручит ProxyDroid. Все просто: выбираешь, трафик каких приложений нужно туннелировать, и указываешь прокси (поддерживаются HTTP/HTTPS/SOCKS4/SOCKS5). Если требуется авторизация, то ProxyDroid это также поддерживает. К слову, конфигурацию можно забиндить на определенную беспроводную сеть, сделав разные настройки для каждой из них.

БЕСПРОВОДНЫЕ СЕТИ:

Встроенный менеджер беспроводных сетей не отличается информативностью. Если нужно быстро получить полную картину о находящихся рядом точках доступа, то утилита Wifi Analyzer - отличный выбор. Она не только покажет все находящиеся рядом точки доступа, но и отобразит канал, на котором они работают, их MAC-адрес и, что важнее всего, используемый тип шифрования (увидев заветные буквы «WEP», можно считать, что доступ в защищенную сеть обеспечен). Помимо этого, утилита идеально подойдет, если нужно найти, где физически находится нужная точка доступа, благодаря наглядному индикатору уровня сигнала.

Эта утилита, как заявляет ее разработчик, может быть полезна, когда беспроводная сеть под завязку забита клиентами, а именно в этот момент нужен хороший коннект и стабильная связь. WiFiKill позволяет отключить клиентов от интернета как выборочно, так и по определенному критерию (к примеру, возможно постебаться над всеми яблочниками). Программа всего-навсего выполняет атаку ARP spoofing и перенаправляет всех клиентов на самих себя. Этот алгоритм до глупости просто реализован на базе iptables. Такая вот панель управления для беспроводных сетей фастфуда.

АУДИТ ВЕБ-ПРИЛОЖЕНИЙ:

Манипулировать HTTP-запросами с компьютера - плевое дело, для этого есть огромное количество утилит и плагинов для браузеров. В случае со смартфоном все немного сложнее. Отправить кастомный HTTP-запрос с нужными тебе параметрами, например нужной cookie или измененным User-Agent, поможет HTTP Query Builder. Результат выполнения запроса будет отображен в стандартном браузере.

Если сайт защищен паролем с помощью Basic Access Authentication, то проверить его надежность можно с помощью утилиты Router Brute Force ADS 2. Изначально утилита создавалась для брутфорса паролей на админки роутера, но понятно, что она может быть использована и против любого другого ресурса с аналогичной защитой. Утилита работает, но явно сыровата. К примеру, разработчиком не предусмотрен грубый перебор, а возможен только брутфорс по словарю.

Наверняка ты слышал о такой программе вывода из строя веб-серверов, как Slowloris. Принцип ее действия - создать и удерживать максимальное количество подключений с удаленным веб-сервером, таким образом не давая подключиться к нему новым клиентам. Так вот, AnDOSid - аналог Slowloris прямо в Android-девайсе! Грустно, но двухсот подключений зачастую достаточно, чтобы обеспечить нестабильную работу каждому четвертому веб-сайту на Apache.

РАЗНЫЕ ПОЛЕЗНОСТИ:

При работе с многими веб-приложениями и анализе их логики достаточно часто встречаются данные, передаваемые в закодированном виде, а именно Base64. Encode поможет тебе раскодировать эти данные и посмотреть, что же именно в них хранится. Возможно, подставив кавычку, закодировав их обратно в Base64 и подставив в URL исследуемого сайта, ты получишь заветную ошибку выполнения запроса к базе данных.

Если нужен шестнадцатеричный редактор, то для Android он тоже есть. С помощью HexEditor ты сможешь редактировать любые файлы, в том числе и системные, если повысишь программе права до суперпользователя. Отличная замена стандартному редактору текстов, позволяющая с легкостью найти нужный фрагмент текста и изменить его.

УДАЛЕННЫЙ ДОСТУП:

Получив доступ к удаленному хосту, нужно иметь возможность им воспользоваться. А для этого нужны клиенты. Начнем с SSH, где стандартом де-факто уже является ConnectBot. Помимо удобного интерфейса, предоставляет возможность организации защищенных туннелей через SSH подключения.

Полезная программа, позволяющая подключаться к удаленному рабочему столу через сервисы RDP или VNC. Очень радует, что это два клиента в одном, нет необходимости использовать разные тулзы для RDP и VNC.

Специально написанный для Android браузер MIB, с помощью которого можно управлять сетевыми устройствами по протоколу SNMP. Сможет пригодиться для развития вектора атаки на различные маршрутизаторы, ведь стандартные community string (проще говоря, пароль для доступа) для управления через SNMP еще никто не отменял.

IPHONE

Не менее популярна среди разработчиков security-утилит платформа iOS. Но если в случае с Android права root’а были нужны только для некоторых приложений, то на устройствах от Apple джейлбрейк обязателен почти всегда. К счастью, даже для последней прошивки iДевайсов (5.1.1) уже есть тулза для джейлбрейка. Вместе с полным доступом ты еще получаешь и альтернативный менеджер приложений Cydia, в котором уже собраны многие утилиты.

РАБОТА С СИСТЕМОЙ:

Первое, с чего хочется начать, - это установка терминала. По понятным причинам в стандартной поставке мобильной ОС его нет, но он нам понадобится, чтобы запускать консольные утилиты, о которых мы далее будем говорить. Лучшей реализацией эмулятора терминала является MobileTerminal - он поддерживает сразу несколько терминалов, жесты для управления (например, для передачи

Еще один, более сложный вариант получить доступ к консоли устройства - установить на нем OpenSSH (это делается через Cydia) и локально подключаться к нему через SSH-клиент. Если использовать правильный клиент вроде iSSH, в котором изумительно реализовано управление с сенсорного экрана,- то ты из одного места сможешь работать с локальной консолью и удаленными хостами.

ПЕРЕХВАТ ДАННЫХ:

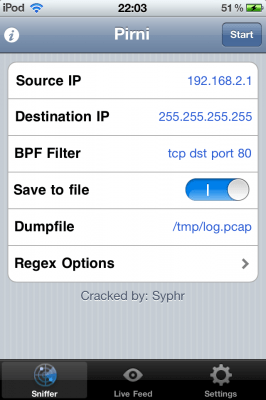

Теперь, когда доступ к консоли есть, можно попробовать утилиты. Начнем с Pirni, первого полноценнного сниффера для iOS. Конструктивно ограниченный модуль Wi-Fi, встроенный в iУстройства, невозможно перевести в promiscious-режим, необходимый для нормального перехвата данных. Так что для сниффинга используется классический ARP-спуфинг, с помощью которого весь трафик пропускается через само устройство. Стандартная версия утилиты запускается из консоли, однако есть более продвинутая версия - Pirni Pro, которая может похвастаться графическим интерфейсом. Причем она умеет на лету парсить HTTP-трафик и даже автоматически вытаскивать оттуда интересные данные (к примеру, логины-пароли), используя для этого регулярные выражения, которые задаются в настройках.

Небезызвестный сниффер Intercepter-NG с недавнего времени имеет консольную версию, которая работает на iOS и Android. В ней уже реализован граббинг паролей, передаваемых по самым разным протоколам, перехват сообщений мессенджеров, а также воскрешение файлов из трафика. При этом доступны функции сканирования сети и качественный ARP Poison. Для работы необходимо предварительно установить через Cydia пакет libpcap. Вся инструкция по запуску сводится к установке правильных прав: chmod +x intercepter_ios. Далее, если запустить сниффер без параметров, появится понятный интерактивный интерфейс.

Трудно поверить, но этот сложнейший инструмент для реализации MITM-атак всетаки портировали под iOS. После колоссальной работы получилось сделать полноценный мобильный порт. Чтобы избавить себя от танцев с бубном вокруг зависимостей во время самостоятельной компиляции, лучше установить уже собранный пакет, используя Cydia, предварительно добавив в качестве источника данных heworm.altervista.org/cydia. В комплекте идет и утилита etterlog, которая помогает извлечь из собранного дампа трафика различного рода полезную информацию (к примеру, аккаунты к FTP).

АНАЛИЗ БЕСПРОВОДНЫХ СЕТЕЙ:

В старых версиях iOS умельцы запускали aircrack и могли ломать WEP-ключ, но мы проверили: на новых устройствах программа не работает. Поэтому для исследования Wi-Fi нам придется довольствоваться только Wi-Fi-сканерами. WiFi Analyzer анализирует и отображает информацию обо всех доступных 802.11 сетях вокруг, включая информацию о SSID, каналах, вендорах, MAC-адресах и типах шифрования. С такой программой легко найти физическое местоположение точки, если ты вдруг его забыл, и, например, посмотреть написанный WPS PIN, необходимый для подключения.

СЕТЕВЫЕ СКАНЕРЫ:

Какой программой пользуется любой пентестер в любой точке планеты независимо от целей и задач? Сетевым сканером. И в случае с iOS это, скорее всего, будет мощнейший тулкит Scany. Благодаря набору встроенных утилит можно быстро получить подробную картину о сетевых устройствах и, к примеру, открытых портах. Помимо этого пакет включает в себя утилиты тестирования сети, такие как ping, traceroute, nslookup.

Впрочем, многие отдают предпочтение Fing’у. Сканер имеет достаточно простой и ограниченный функционал, но его вполне хватит для первого знакомства с сетью, скажем, кафетерия:). В результатах отображается информация о доступных сервисах на удаленных машинах, MAC-

адреса и имена хостов, подключенных к сканируемой сети.

Казалось бы, про Nikto все забыли, но почему? Ведь этот веб-сканер уязвимостей, написанный на скрипт-языке (а именно на Perl), ты легко сможешь установить через Cydia. А это значит, что ты без особого труда сможешь запустить его на своем джейлбрейкнутом устройстве из терминала. Nikto с радостью предоставит тебе дополнительную информацию по испытуемому веб-ресурсу. К тому же ты своими руками можешь добавить в его базу данных знаний собственные сигнатуры для поиска.

УДАЛЕННОЕ УПРАВЛЕНИЕ:

Многие сетевые устройства (в том числе дорогие роутеры) управляются по протоколу SNMP. Эта утилита позволяет просканировать подсети на наличие доступных сервисов SNMP с заранее известным значением community string (проще говоря, стандартными паролями). Заметим, что поиск сервисов SNMP со стандартными community string (public/private) в попытке получить доступ к управлению устройствами - неотъемлемая часть любого теста на проникновение наряду с

идентификацией самого периметра и выявлением сервисов.

Две утилиты от одного производителя предназначены для подключения к удаленному рабочему столу по протоколам RDP и VNC. Подобных утилит в App Store много, но именно эти особенно удобны в использовании.

ВОССТАНОВЛЕНИЕ ПАРОЛЕЙ:

Легендарная программа, помогающая «вспомнить» пароль миллионам хакеров по всему миру, была портирована под iOS. Теперь прямо с iPhone’а возможен перебор паролей к таким сервисам, как HTTP, FTP, Telnet, SSH, SMB, VNC, SMTP, POP3 и многим другим. Правда, для более эффективной атаки лучше запастись хорошими словарями для брутфорса.

Всем не понаслышке известна такая уязвимость, как использование стандартных паролей. PassMule представляет собой своего рода справочник, в котором собраны всевозможные стандартные логины и пароли для сетевых устройств. Они удобно разложены по названиям вендоров, продуктам и моделям, так что найти нужный не составит труда.

ЭКСПЛУАТАЦИЯ УЯЗВИМОСТЕЙ:

METASPLOIT

www.metasploit.com

Сложно представить себе более хакерскую утилиту, нежели Metasploit, - и именно она завершает наш сегодняшний обзор. Metasploit - это пакет разнообразных инструментов, основная задача которого заключается в эксплуатации уязвимостей в программном обеспечении. Представь: около 1000 надежных, проверенных и необходимых в повседневной жизни пентестера эксплойтов - прямо на смартфоне! С помощью такого инструмента реально можно обосноваться в любой сети. Metasploit позволяет не только эксплуатировать бреши в серверных приложениях - доступны также инструменты для атак на клиентские приложения (например, через модуль Browser Autopwn, когда в трафик клиентов вставляется боевая нагрузка). Мобильной версии тулкита не существует, однако на Apple-устройство можно установить стандартный пакет, воспользовавшись

Топ программ для хакера 2014-2015 года

Burp Suite - имеет ряд особенностей, которые могут помочь пентестеру и хакеру. Два совместимых приложения, используемые в этом инструменте включают «Burp Suite Spider», которым можно перечислить и наметить различные страницы и параметры веб-сайта путем изучения кукиеса. Инициирует соединение с этими веб-приложениями, а также «Intruder», который выполняет ряд автоматизированных атак нанацеленых веб-приложениах.Burp Suite является отличный веб-хакинг инструмент, который многие пентестеры могут использовать для проверки уязвимости вебсайтов и нацелених веб-приложений. Burp Suite работает используя детального знания приложения, которая была изъята из ориентирована протокола HTTP. Инструмент работает через алгоритм, который настраивается и может генерировать вредоносный атакующий HTTP запрос, который хакеры часто используют. Burp Suite является особенной незаменимо полезным для обнаружения и выявления уязвимостей для инъекции SQL и кросс-Site Scripting(а).

Angry IP Scanner - также известный как «ipscan» является свободно доступным сетевым сканером для взлома, который является одновременно быстр и прост в использовании. Основная цель этого взлом инструмента для сканирования IP-адресов и портов, это найти открытые двери и порты в чужих системах. Стоит отметить, что Angry IP Scanner также имеет кучу других способов для взлома надо только знать как его использовать. Общие пользователи этого взлом инструмента являются сетевые администраторы и системные инженеры.Snort является удивительным инструментом для сетевого взлома, который может быть сконфигурирован в одном из трех заданных режимов:- он может быть использован в качестве перехватчика

- регистратора пакетов

- для обнаружения вторжений в сети

THC Hydra - Часто рассматривается как еще один взломщик паролей. THC Hydra чрезвычайно популярен и имеет очень активную и опытную команду разработчиков. По сути Hydra является быстрая и стабильная для взлома логинов и паролей. Она использует словарь и Брут Форс атаки, чтобы попробовать различные комбинации логинов и паролей на странице входа. Это взлом инструмент поддерживает широкий набор протоколов, включая Mail (POP3, IMAP и т.д.), баз данных, LDAP, SMB, VNC, и SSH.

Wapiti - имеет очень преданных поклонников. Как инструмент для пентестинга (или Фраймворк) Wapiti способен сканировать и выявлять сотни возможных уязвимостей. По сути, это многоцелевой хакерский утилит может проверять безопасность веб-приложений, выполняя систему «черного ящика». То есть она не изучает исходный код приложения, а сканирует HTML-страницы приложения, скрипты и формы, где она сможет впихнуть свои данные.

На сегодняшний день это топ программ для хакера. У вас есть информация свежее нашей? - Поделитесь ей в комментариях. Есть вопросы? - задавайте. Мы всегда ответим и все объясним.

В этой части я хочу поговорить про выбор железа и про выбор ОС для хакера. Сразу по поводу ОС - я буду рассуждать о выборе между Linux и Windows, о дистрибутивах Linux я говорить не буду. Что касается аппаратной части, то я не являюсь большим спецом по железу, только поделюсь с вами некоторыми наблюдениями, которые сформировались на основе практики.

Компьютер для хакера

Начнём с хорошей новости - для тестирования на проникновение, хакинга, подойдёт любой средний компьютер. Если вы решили увлечься новым хобби или обучиться компьютерной безопасности (очень полезно для программистов веб-приложений, и всех остальных, кто не хотел бы стать жертвой хакеров), то вам не нужно идти в магазин за новым компьютером.

Тем не менее, при выборе нового компьютера можно учесть некоторые аспекты, которые помогут вашем компьютеру (а значит и вам), быть эффективнее в некоторых задачах.

Настольный компьютер или ноутбук?

У настольного компьютера множество преимуществ: он мощнее, дешевле, прост в апгрейде и ремонте, у него удобнее клавиатура, больше портов, крупнее экран и многое другое. И только один недостаток - недостаток мобильности. Если перед вами не стоит задача выезжать на объекты, и вообще вы только учитесь, то настольный компьютер будет предпочтительнее.

Видеокарта для пентестера

Видеокарта нам нужна, конечно же, не для игр. Она нам нужна для перебора хеш-сумм (хешей). Хеш - это результат обработки данных по специальному алгоритму (хеш-функцией). Их особенностью является то, что одинаковые данные имеют одинаковые хеши. Но из хеша невозможно восстановить исходные данные. Эта особенно часто применяется, например, в веб-приложениях. Вместо хранения паролей в открытом виде, на большинстве веб-сайтов хранятся хеши этих паролей. Если вы вводите свой логин и пароль, то веб-сайт рассчитывает хеш для введённого вами пароля и сравнивает, соответствует ли он тому, который сохранён ранее. Если соответствует, значит вы ввели верный пароль и получаете доступ к сайту. Для чего всё это? Представьте себе, что хакеру удалось получить доступ в базе данных (например, через SQL-инъекцию) и он узнал все хеши на сайте. Он хочет авторизоваться под одним из пользователей, но не может - веб-сайт требует ввода пароля, хеши он не принимает.

Восстановить пароль из хеша можно, например, методом перебора (есть ещё радужные таблицы , но сейчас не о них, да и суть их сводиться к тому же самому - вычислению хешей для кандидатов в пароли). Мы берём кандидат в пароли, например, «superbit» считаем для него хеш-сумму, сравниваем с имеющейся хеш суммой - если они совпадают, значит паролем для пользователя является «superbit», если нет, том мы берём следующий кандидат в пароли, например, «dorotymylove», считаем для него хеш-сумму, сравниваем с той, которую мы узнали из базы данных сайта, если она совпадает - значит мы узнали, пароль, если нет - продолжаем далее.

Эту операцию (перебор хешей) можно делать с использованием центрального процессора, имеется много программ, которые это умеют делать. Но было замечено, что намного быстрее перебирать хеши с помощью видеокарты. По сравнению с CPU, использование GPU увеличивает скорость перебора в десятки, сотни, тысячи и более раз! Естественно, чем быстрее перебираются хеши, тем больше вероятность приблизить успешный взлом.

Популярными видеокартами являются AMD, GeForce и Intel HD Graphics. Из Intel HD Graphics не всегда удаётся извлечь толк, не особо они мощные и их не покупают отдельно - поэтому мы не будем на них сильно останавливаться.

Главный выбор стоит между AMD и GeForce. Намного более популярны видеокарты GeForce. Они хорошо себя зарекомендовали в играх, у них огромная армия фанатов. Но вот для перебора хешей лучше подходят AMD, как бы это не расстраивало поклонников GeForce. Видеокарты AMD из средней ценовой категории показывают примерно такие же результаты как видеокарты GeForce из топовой категории. Т.е. вместо одной топовой GeForce можно купить 2 AMD подешевле и получить бОльшую скорость перебора хешей.

Этот момент я переосмыслил. Сравнивая данные из и цены в Интернет-магазинах, пришёл к выводу, что разницы нет. Топовые GeForce мощнее топовых Radeon в два с лишним раза. А цена выше примерно в два раза. Плюс нужно знать, что у драйверов AMD очень болезненные отношения с большинством дистрибутивов Linux. В настоящее время hashcat на Linux поддерживает работу только с AMDGPU-Pro, который поддерживает только новые видеокарты. И даже если вы планируете покупать компьютер с новой видеокартой AMD, то для начала ознакомьтесь со списком поддерживаемых дистрибутивов Linux - он куцый, вполне возможно, что вашей ОС там нет.

В общем, возможно когда-то Radeon действительно были лучше GeForce для перебора паролей, когда-то драйвера AMD ставились в Linux одной командой, но сейчас это не так. Если бы сейчас я собирал компьютер или покупал ноут, то выбрал бы модели с GeForce.

Перебор хешей понадобится:

- при тестировании на проникновение веб-приложений (иногда);

- при взломе Wi-Fi (практически всегда);

- при взломе пароля зашифрованных дисков, кошельков, файлов, запаролленых документов и т.п.) (всегда).

Оперативная память

Только при использовании одной программы я сталкивался с недостатком оперативной памяти. Этой программой является IVRE . Для большинства других ситуаций, оперативной памяти среднего и даже маломощного компьютера должно хватать для запуска практически любых приложений в один поток.

Если вы планируете использовать ОС для пентестинга в виртуальной машине, то в этой ситуации лучше позаботиться о достаточном количестве RAM.

Потребности виртуальных машин в ОЗУ:

- Arch Linux с графическим интерфейсом - 2 гигабайта оперативной памяти для очень комфортной работы

- Kali Linux с графическим интерфейсом - 2 гигабайта оперативной памяти для нормальной работы

- Kali Linux с графическим интерфейсом - 3-4 гигабайта оперативной памяти для очень комфортной работы

- Любой Linux без графического интерфейса - около 100 мегабайт для работы самой системы + то количество, которое будут потреблять запущенные вами программы

- Windows последних версий - 2 Гб чтобы просто запустилось (много тормозов)

- Windows последних версий - 4 и более Гб для комфортной работы.

Например, у меня в основной системе 8 гигабайт, я выделил на Arch Linux и Kali Linux по 2 гигабайта оперативной памяти, я запускаю их (если нужно) одновременно и с комфортом в них работаю. Если вы планируете использовать ОС для пентенстинга в виртуальных машинах, то я бы рекомендовал иметь никак не менее 8 гигабайт - этого хватит чтобы с комфортом запускать по одной-две системе, а в этих системах большинство программ.

Тем не менее, если вы планируете запускать множество программ (или одну программу во много потоков), либо если вы хотите построить виртуальную сесть из нескольких виртуальных машин, то 16 гигабайт лишними не будут (я планирую увеличить на своём ноуте до 16 гигабайт, благо есть два пустых слота).

Всё, что больше 16 гигабайт оперативной памяти, вряд ли когда-либо вам пригодиться при пентестинге.

Процессор

Если вы собираетесь перебирать хеши и делать это именно с помощью центрального процессора, а не графической карты, то чем мощнее процессор, тем быстрее будет идти перебор. Также мощный процессор с большим количеством ядер позволит с большим комфортом работать в виртуальных машинах (я выделяю каждой виртуальной машине с графическим интерфейсом по 2 ядра).

Подавляющее большинство программ (кроме тех, которые перебирают хеши), не требовательны к мощности процессора.

Жёсткий диск

Особых требований нет. Естественно, с SSD работать приятнее.

Компьютер пентестера на VPS/VDS

Ну и «в нагрузку» VPS позволяет организовать свой собственный веб-сервер, почтовый сервер, файловое хранилище, облако для кооперации, ownCloud, VPN ну вообще что угодно, что умеет Linux с белым IP. Я, например, организовал мониторинг новых версий программ (на том же VPS где и https://suip.biz/ru/ - зачем платить два раза): https://softocracy.ru/

VPS позволяет как устанавливать компьютер с интерфейсом командной строки, так и с графическим окружением рабочего стола. Как говориться, на «на вкус и цвет…» все фломастеры разные, но лично я ярый противник установки ОС с графическим окружением рабочего стола в качестве сервера. Хотя бы потому, что это просто дорого - для комфортной работы нужно покупать тарифные платы с 2+ гигабайт оперативки. И даже этого может быть мало, в зависимости от запущенных программ и их количества.

На ARM устройство я бы рекомендовал устанавливать ОС без графического окружения рабочего стола и среди устройств выбирать те, которые помощнее. В результате может получиться помощник, которого почти не видно, который никогда не спит и всегда что-то делает для вас, при этом почти не потребляет электричества. Если у вас прямой IP, можно установить на него же веб-сервер, почтовый сервер ну и т.д.

Linux или Windows для хакинга?

Большая часть программ, которые используются в пентестинге из Linux, являются кроссплатформенными и прекрасно работают в Windows. Исключение составляют только программы для Wi-Fi. Да и то дело не в самих программах (Aircrack-ng , например, является кроссплатформенным набором программ, который поставляется с официальными бинарниками под Windows), а в режиме монитора сетевого адаптера в Windows.

У Windows есть свой определённый потенциал, есть Cygwin, который может многое из того, на что способна командная строка Linux. Я не сомневаюсь, что есть и большое количество пентестеров, которые «сидят» на Windows. В конце концов, главное не какая ОС установлена, а понимание технических аспектов, понимание работы сети, веб-приложений и прочего, а также умение пользоваться инструментами.

У тех, кто выбирает Linux в качестве ОС платформы для хакинга, преимущества заключаются в том, что:

- Много готовых дистрибутивов, где установлены и настроены соответствующие профильные программы. Если всё это устанавливать и настраивать в Windows, то может оказаться, что быстрее разобраться с Linux.

- Тестируемые веб-приложения, разнообразные серверы и сетевое оборудование обычно работает или основывается на Linux или чем-то похожем. Осваивая ОС Linux, её базовые команды, вы одновременно и изучаете «цель» пентестинга: получаете знания, как она работает, какие файлы могут содержать важную информацию, какие команды вводить в полученный шелл и т.д.

- Количество инструкций. Все зарубежные книги по пентестингу (а отечественных я не видел), описывают работу именно в Linux. Конечно, можно покумекать и переложить команды на Windows, но потраченные усилия на то, чтобы всё работало как надо, могут оказаться равными усилиям, которые необходимы для освоения Linux.

- Ну и Wi-Fi. В Linux, если ваша сетевая карта это поддерживает, нет проблем с режимом монитора.

Необычные виды устройств и гаджетов есть не только у сотрудников спецслужб и агентов 007. Немало девайсов были специально разработаны для нужд хакеров и исследователей безопасности. Что они собой представляют? Мы решили собрать настоящий хакерский чемоданчик.

Зачем это нужно?

Все, кто серьезно занимается пентестом или хакингом, наверняка хоть раз оказывались в условиях, когда для успешного проведения атаки не хватало буквально одного шага. В книге Кевина Митника «Искусство вторжения» (The Art of Intrusion) подробно описана история одного пентеста, в котором препятствие для проверяющих представлял грамотно настроенный системным администратором файрвол. Казалось бы, во внутреннюю сеть компании проникнуть нет шанса. Но один из членов команды обнаружил в приемной рабочий разъем для подсоединения к сети и незаметно подключил к нему миниатюрное устройство для беспроводного доступа (на которое никто так и не обратил внимания до окончания тестирования). Таким образом команда пентестеров получила прямой доступ к внутренней сети компании через Wi-Fi. Это один из многих примеров, иллюстрирующих, что недооценивать хак-девайсы не стоит. Именно поэтому мы сегодня рассмотрим наиболее интересные варианты, которые можно приобрести в Сети.

WARNING!

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

1. WiFi Pineapple Mark IV

цена: 99,99 $

Животная жажда бесплатного интернета приводит к тому, что люди, приехав в какое-то заведение или, скажем, аэропорт, тут же начинают проверять: а нет ли там бесплатного инета? При этом мало кому известно, что под видом открытого хот-спота может действовать специально настроенный роутер, который перехватывает весь открытый трафик (это несложно, все же «идет» через него) и использует различные виды MITM-атак, чтобы перехватить те данные, которые передаются по защищенному соединению. Для большего успеха злоумышленник может использовать звучное имя сети вроде «Wi-Fi Guest» или вообще маскироваться под популярных провайдеров - тогда от клиентов отбоя не будет. Поддельный хот-спот (Rogue AP) довольно легко поднимается на любом ноутбуке. Однако в хакерских кругах давно известен продуманный до мелочей девайс, реализующий атаку в прямом смысле слова «из коробки». WiFi Pineapple, появившийся еще в 2008 году, сейчас продается в своей четвертой модификации. Первая ревизия девайсов была для шутки замаскирована под ананас - отсюда и название девайса. По сути, это обычный беспроводной роутер (на базе беспроводного чипа Atheros AR9331 SoC и процессора 400 МГц), но со специальной, основанной на OpenWRT прошивкой, в которой по умолчанию включены такие утилиты, как Karma, DNS Spoof, SSL Strip, URL Snarf, ngrep и другие. Таким образом, достаточно включить устройство, настроить интернет (все конфигурируется через веб-интерфейс) - и перехватывать данные пользователей. Роутер нуждается в питании, и это мешает его мобильности; однако существует огромное количество вариантов (что активно обсуждается на официальном форуме) использовать аккумуляторы - так называемые Battery Pack. Они дарят девайсу два-три часа автономной работы.

2. Ubertooth One

цена: 119,99 $

В отличие от перехвата данных в сетях Wi-Fi, который легко устроить с ноутбука с подходящим беспроводным адаптером, анализ эфира Bluetooth - задача куда более сложная. Вернее, была сложной до выступления Майкла Оссмана на конференции ShmooCon 2011 (видео доклада - youtu.be/KSd_1FE6z4Y), где он представил свой проект . Оцени разницу. Промышленное железо для BT-эфира можно было приобрести за суммы, начинающиеся от 10 000 долларов. Майкл рассказал, как собрать подходящий девайс, стоимость которого не превышает ста баксов. По сути, это USB-донгл с возможностью подключения внешней антенны, построенный на процессоре ARM Cortex-M3. Адаптер изначально разработан так, чтобы его можно было перевести в режим promiscuous, в котором возможно пассивно перехватывать данные из Bluetooth-эфира, передаваемые между собой другими девайсами. Это важная опция, потому что большинство донглов обращает внимание лишь на то, что адресовано именно им, игнорируя все остальное, - причем повлиять на такое поведение нельзя. В случае с Ubertooth One можно беспрепятственно перехватывать фреймы из Bluetooth-эфира, причем использовать для этого привычные утилиты вроде Kismet . Можно девайс собрать самому, если руки растут из нужного места, или же купить готовое к использованию устройство в одном из авторизированных магазинов.

3. ALFA USB WiFi AWUS036NHA

цена: 35,99 $

Если говорить об аудите беспроводных сетей, то для реализации атак самым частым и, по сути, единственным препятствием становится неподходящий Wi-Fi-модуль, встроенный в ноутбук. Увы, производители не задумываются о выборе правильного чипа, который, к примеру, поддерживает инъекцию в эфир произвольных фреймов:). Впрочем, нередко нет и более заурядной возможности - просто извлекать данные из эфира. Если покопаться на форумах, то найдешь множество рекомендаций о том, какой адаптер лучше всего подходит для вардрайвинга. Один из вариантов - ALFA USB WiFi AWUS036NHA. Это Wi-Fi USB-адаптер повышенной мощности Alfa AWUS036NHA, построенный на чипсете Atheros AR9271 и работающий в стандартах b/g/n (до 150 Мбит/с). Его без лишних танцев с бубном можно использовать в основных операционных системах, в том числе и скрипткидис-дистрибутиве BackTrack 5, в котором уже собраны все необходимые инструменты для вардрайвинга. К слову, внешний USB-адаптер позволяет работать в привычной винде, при этом использовать все возможности в гостевой системе (том же самом Backtrack), запущенной под виртуальной машиной с проброшенным из основной ОС USB-портом. Адаптер совместим и с Pineapple Mark IV. Начиная с прошивки версии 2.2.0 Pineapple может использовать его для проведения так называемых deauth-атак. Суть атаки довольно проста: клиентам посылаются деаутентификационные фреймы, что заставляет их заново подключаться. Злоумышленник перехватывает WPA handshake’и, которые затем используются для брутфорса WPA-ключа.

4. Reaver Pro

цена: 99,99 $

Как известно, длинная парольная фраза для подключения к беспроводной WPA-сети практически сводит на нет вероятность ее брутфорса. Однако сложность реализации этой атаки испаряется, если беспроводная сеть поддерживает механизм WPS. Об уязвимости в этой технологии мы подробно рассказывали в ][03 2012, в том числе об ее эксплуатации с помощью утилиты Reaver . Автор этого инструмента выпустил специальный кит, который позволяет реализовать эту атаку. Состоит он из беспроводного модуля и загрузочной флешки с преднастроенным дистрибутивом. Цель атаки - подобрать WPS pin, как только он будет получен, беспроводная точка с радостью предоставит нам свой WPA-ключ. Таким образом, как видишь, длина и сложность ключа не влияют на длительность атаки. В среднем Reaver’у требуется от 4 до 10 часов для подбора WPS pin’а. Честно говоря, когда я впервые прочитал, что существует аппаратная реализация этой атаки, то представлял себе небольшой портативный девайс, который можно незаметно спрятать в зоне уверенного приема нужной точки доступа. Ведь в отличие от брутфорса WPA-ключа, который можно осуществлять где угодно (достаточно лишь перехватить handshake), атака на WPS является активной. То есть необходимо находиться в непосредственной близости от точки доступа: если прием будет недостаточно надежным, то перебор быстро остановится. Хорошей альтернативой Reaver Pro может стать реализованный программный модуль для WiFi Pineapple Mark IV (и серьезный набор аккумуляторных батарей для его питания). Пока все, что предлагает создатель Reaver Pro, - это возможность приостановить атаку, чтобы в следующий раз продолжить с прерванного места.

5. 16dBi Yagi Antenna

цена: 30 $

Все беспроводные устройства обладают серьезным недостатком - ограниченным радиусом действия. Надежный прием часто является ключевым параметром для успешной реализации атаки. Чем ближе ты будешь сидеть к цели вместе со своими «странными» коробочками-устройствами - тем больше внимания ты будешь привлекать и больше подозрений вызывать. Чем дальше от цели - тем это безопасней и незаметней. Существуют всенаправленные (так называемые omni), а также узконаправленные антенны. Для примера мы взяли представителя второго типа - 16dBi Yagi Antenna. Эта узконаправленная антенна позволяет находиться на достаточном расстоянии от беспроводной сети и сохранять необходимый уровень сигнала. Благодаря коннектору RP-SMA ее можно подключить к адаптеру ALFA AWUS036H, «коробочке» WiFi Pineapple, донглу Ubertooth One, а также ко многим другим Wi-Fi-устройствам. Важно понимать, что это лишь одна из тысяч самых разных антенн. В Сети не только продается огромное количество самых разных антенн с разнообразными характеристиками, но и лежит немало инструкций о том, как быстро сварганить антенну из подручных материалов (например, из банки или проволоки).

6. USB Rubber Ducky

цена: 69,99 $

В одном из недавних номеров у нас была статья о зловредных USB-устройствах, построенных на программируемой плате Teensy. Идея в том, чтобы эмулировать HID-устройство (клавиатуру) и, пользуясь тем, что система воспринимает их как доверенные, эмулировать ввод, который создает в системе нужные нагрузки (например, открытие шелла). USB Rubber Ducky является аналогом Teensy. Сердце устройства - 60-мегагерцевый 32-битный AVR-микроконтроллер AT32UC3B1256, однако хардкодить что-то на низком уровне не требуется. Устройство поддерживает удивительно простой скриптовый язык Duckyscript (похожий на обычные bat-сценарии), на котором к тому же уже реализованы всевозможные пейлоады. Запустить приложение, создать Wi-Fi-бэкдор, открыть reverse-шелл - можно сделать все то же самое, как если бы ты имел физический доступ к компьютеру. Еще большую гибкость предоставляет дополнительное хранилище в виде microSD карточки, на которой можно одновременно разместить несколько пэйлоадов. Функциональность можно расширить за счет подключаемых библиотек, тем более что сама прошивка, написанная на чистом С, полностью открыта и хостится на гитхабе. Микросхема очень маленькая, но для того, чтобы сделать ее использование абсолютно незаметным, разработчики предлагают для нее специальный корпус от флешки.

7. Throwing Star LAN Tap

цена: 14,99 $

Следующий хак-девайс также предусматривает, что у атакующего есть доступ: правда, не к конкретному компьютеру, а к кабелям локальной сети. И нужен он для пассивного и максимально незаметного мониторинга сегмента сети. Фишка в том, что его невозможно обнаружить программными средствами, - фактически это просто кусок кабеля, который никак себя не выдает. Как это возможно? Throwing Star LAN Tap выглядит как небольшая микросхема крестообразной формы, на концах которой расположены четыре Ethernet-порта. Представим, что нам надо перехватить трафик между двумя хостами (А и В), соединенными кабелем. Для этого просто перерезаем кабель в любом месте и соединяем получившийся разрыв через Throwing Star LAN Tap. Соединять разрыв надо через порты J1 и J2, в то время как J3 и J4 используются для мониторинга. Тут надо отметить, что J3 и J4 подключены только к жилам, ответственным за получение данных, - это намеренно сделано для того, чтобы мониторящая машина могла случайно послать пакет в целевую сеть (что выдаст факт мониторинга). Throwing Star LAN Tap спроектирована для мониторинга сетей 10BaseT и 100BaseTX и для своей работы не требует подключения источников питания. Благодаря тому что устройство не использует никакого электропитания, оно не может мониторить сети 1000BaseT. В таком случае ему приходится снижать качество связи, заставляя машины общаться на более низкой скорости (обычно скорости 100BASETX), которую уже можно пассивно мониторить. Девайс несложно спаять самому, все схемы открыты (концепция Open Source hardware).

8. GSM/GPS/Wi-Fi-глушилки

цена: От 100 $

Разговаривая о хакерских устройствах, мы не могли обойти такой класс девайсов, как jammer’ы или, говоря по-русски, глушилки. Мы намеренно не стали выделять какой-то отдельный девайс, а решили посмотреть целый класс таких устройств. Все они, независимо от технологии, которую требуется заглушить, основываются на одном и том же принципе - замусоривании эфира. Это одинаково работает для сотовых сетей (GSM), где телефон общается с базовой станцией, или, к примеру, GPS-приемника, который для определения координат должен держать связь сразу с несколькими спутниками. Девайсы отличаются радиусом действия, мощностью, размерами и вообще внешним видом. Подавители сигнала могут быть стационарными (большие бандуры с антеннами) или мобильными, замаскированными, к примеру, под пачку сигарет. В Сети можно найти огромное количество джеммеров, особенно если посмотреть китайские интернет-магазины. Сейчас бушуют споры о том, насколько легально использование подобных глушилок в России. В прошлом году их всерьез предлагали использовать в школах, когда выяснилось (вот это открытие!), что, несмотря на все запреты, школьники все равно проносили мобильники во время сдачи ЕГЭ.

9. RFID 13.56MHz Mifare Reader and Writer Module

цена: 65 $

Последние несколько лет одним из неотъемлемых атрибутов каждого офисного работника стала пластиковая карта, позволяющая открывать дверные замки рабочих кабинетов и помещений. Речь идет о картах Mifare Classic 1K. Карта представляет собой пластиковую карту, внутри которой размещена микросхема (чип) с защищенной памятью, приемник, передатчик и антенна. Объем памяти этой карты составляет 0,5, 1 или 4 Кб, а вся память разбита на 16 секторов. Каждый сектор состоит из четырех блоков (три информационных и один для хранения ключей). Минимальный срок хранения данных в памяти карты Mifare составляет 10 лет, а число циклов записи - около 100 000. Такие карты относятся к пассивным устройствам хранения данных, то есть для ее работы и бесконтактной передачи данных энергия и батарея не нужна. Расстояние до считывателя, на котором начинается передача данных, определяется мощностью передатчика считывателя и чувствительностью приемника карты. Если тебе необходимо скопировать такую карту или просто посмотреть, что же там записано, в твоем распоряжении существуют различного рода девайсы. Ведь это так удобно: карты, бывает, ломаются или теряются:). Наиболее популярный девайс для таких затей - bit.ly/MQlw6e , стоимостью всего 65 долларов. К нему прилагаются несколько «болванок» карт, на которые можно производить клонирование, что позволит тебе сразу окунуться в мир социотехнических методов хакинга. К слову, транспортные компании, осуществляющие пассажирские перевозки, очень часто используют технологию Mifare Ultralight. Помимо этого, существует несметное количество других устройств для работы с менее популярными клиентами в беспроводных сетях связи, например NFC, ZigBee и многие другие. Технология NFC, кстати, является логическим продолжением семейства RFID, работать с которой можно даже с помощью передовых мобильных устройств.

10. KeyGrabber

цена: 38–138 $

Когда-то давно в рубрике «Фрикинг» мы писали о том, как самому спаять свой аппаратный кейлоггер. Идея простая: девайс подключается между компьютером и клавиатурой и на свой накопитель записывает все введенные символы. Естественно, существует огромное количество коммерческих реализаций этой задумки, в том числе серия KeyGrabber, предлагающая модели как для PS/2, так и для USB-клавиатур. Производитель подумал о том, как сделать использование подобных девайсов более незаметным. Ведь мало того, что нужно подключить такой кейлоггер, необходимо еще периодически снимать с него данные. Оказалось, что последнее можно упростить, если снабдить снифер Wi-Fi-адаптером, который может незаметно подключиться к ближайшей точке доступа и отправлять перехваченные данные на e-mail. Этот же производитель также предлагает несколько других полезных решений. Кроме готовых девайсов, выглядящих как переходник, можно купить KeyGrabber Module - готовую микросхему, которую можно внедрить в PS/2- или USB-клавиатуру. Также в продаже есть устройства VideoGhost - «переходничек», подключаемый между монитором и компьютером, который каждые десять секунд сохраняет скриншоты экрана на встроенный накопитель (2 Гб). Существуют версии для DVI-, HDMI-, VGA-разъемов, цена на них начинается от 149,99 доллара.

11. MiniPwner

цена: 99 $

Ситуации, когда доступ к корпоративной сети приходится получать с помощью навыков социальной инженерии и специальных девайсов, встречаются на практике довольно часто. MiniPwner является девайсом, который в случае незаметного его подключения к целевой сети предоставляет атакующему/пентестеру удаленный доступ к этой сети. Устройство спроектировано инженером из Висконсина Кевином Бонгом, который собрал первый прототип миниатюрного шпионского компьютера в коробке из-под леденцов. Гаджет предназначен для подключения к локальной сети и быстрого сбора информации. Сразу после подключения компьютер устанавливает SSH-туннель и открывает вход в систему извне. Если посмотреть внутрь, то это обычный роутер TP-Link TL-WR703N, оснащенный памятью в 4 Гб и имеющий беспроводной интерфейс, поддерживающий стандарт 802.11n и гигабитный Ethernet-порт. В качестве прошивки используется модифицированная OpenWrt, в которой предустановленно большое число утилит, необходимых для ведения разведывательной деятельности: Nmap, Tcpdump, Netcat, aircrack и kismet, perl, openvpn, dsniff, nbtscan, snort, samba2-client, elinks, yafc, openssh-sftp-client и другие. Автономную работу, которая крайне важна для реального использования, обеспечивает аккумулятор емкостью 1700 мА ч, которого хватает на пять часов интенсивной работы, даже если включен режим беспроводной сети. Так что, подключив такой девайс к исследуемой сети, исследователь может получить достаточно времени, чтобы закрепиться в ней.

12. Pwn Plug

цена: 595 $

Как и рассмотренный выше MiniPwner, Pwn Plug относится к классу так называемых drop-box устройств - то есть девайсов, которые при незаметном подключении к целевой сети предоставляют к ней удаленный доступ атакующему/пентестеру. Внешне девайс похож на адаптер питания, подключаемый в розетку. Для большей конспирации разработчики устройства предоставляют специальные наклейки, маскирующие Pwn Plug под освежители воздуха и аналогичные бытовые приборы. На самом же деле это полноценный компьютер, работающий под управлением Debian 6, который, несмотря на свой малый размер, под завязку напичкан различными устройствами и хакерским софтом. Рассмотрим поближе Elite-версию - она более «заряжена». Итак, этот «освежитель» снабжен сразу тремя адаптерами: 3G, Wireless и USB-Ethernet. Поддерживает внешний доступ по SSH через 3G/GSM сотовые сети. Обладает такой интересной функцией, как Text-to-Bash: ты можешь выполнять на нем команды в консоли с помощью отправки SMS-сообщения. Поддерживает HTTP-прокси, SSH-VPN и OpenVPN. Богатый набор хакерских инструментов включает в себя Metasploit, SET, Fast-Track, w3af, Kismet, Aircrack, SSLstrip, nmap, Hydra, dsniff, Scapy, Ettercap, инструменты для работы с Bluetooth/VoIP/IPv6 и так далее. В качестве дополнительного хранилища используется 16-гигабайтная SDHC-карточка. Wireless-версия не имеет 3G и USB-Ethernet и, соответственно, не может похвастаться поддержкой удаленного доступа через сотовые сети. В остальном обе версии одинаковы. Вообще, девайс реально крутой, однако ценник у него, прямо скажем, кусается.

13. AR.Drone

цена: 299 $

Этот девайс разительно отличается от всех остальных. Ведь с его помощью можно… нет, не перехватывать трафик, не отлавливать нажатия клавиш и не сохранять снимки рабочего стола - с его помощью можно… подглядывать! Да-да. Современный пентестинг все больше походит на шпионаж, поэтому эксперты не пренебрегают данной возможностью. Честно говоря, увидев AR.Drone в магазине, я вряд ли бы подумал о тестах на проникновение или взломе. Это игрушка чистой воды: обычный квадрокоптер с прикрепленной к нему камерой. Вторая версия AR.Drone снабжена камерой высокого разрешения, поэтому, как бы это фантастично ни звучало и ни напоминало шпионский боевик, можно подглядеть через окно, что происходит в помещении, какое оборудование используется, как ведут себя сотрудники. И не обязательно обладать острым глазом и фотографической памятью: к камере можно присоединить флешку, на которую будет записываться видео. Управлять девайсом проще простого: в качестве пульта можно использовать iPhone, iPad и Android, предварительно установив специальное приложение. Девайс можно использовать и в мирных целях, делая потрясающие снимки с высоты птичьего полета. Так что, даже если подсматривать не за кем, с таким девайсом все равно не заскучаешь. Если хочешь сэкономить, то можно собрать такой девайс самостоятельносамостоятельно, то рекомендую тебе изучить следующие ресурсы:bit.ly/GVCflk

цена: 25 $

Заканчивает наш обзор девайс по имени Raspberry Pi, вокруг которого сейчас много шума. Это простенький одноплатный компьютер, выпущенный компанией Raspberry Pi Foundation. Микросхема выполнена на базе процессора ARM 11 с тактовой частотой 700 MГц и по размеру сопоставима с банковской пластиковой карточкой. Одно из достоинств этого «компьютера» - он идет без корпуса, просто в виде микросхемы, и это позволяет замаскировать его практически подо что угодно. На плате располагаются порты ввода/вывода, два разъема USB 2.0, отсек для карт памяти SD/MMC/SDIO, Ethernet-контроллер, композитный и HDMI-видеовыходы. Как видишь, идеальный вариант для создания своего бюджетного drop-box’а. Вообще, такой девайс с хорошим процессором, небольшим энергопотреблением, возможностью подключения Wi-Fi-адаптера по USB и Linux’ом на борту грех не использовать для скрытой установки. В качестве ОС можно использовать любой Linux-дистрибутив - Debian, Fedora, Ubuntu, но лучше специализированный дистрибутивPwnPi , выпущенный умельцами специально для установки на Raspberry Pi. Он уже содержит в себе весь необходимый хакерский инструментарий. К тому же умельцы охотно делятся своим опытом установки на него скрытого сервера в анонимной сети I2P, установки Metasploit, создания аппаратного снифера и многого другого.

Всем привет, уважаемые читатели. Сегодня мы затронем очень специфическую и горячую тему, а именно хакерские программы для мобильных гаджетов на операционную систему Андроид. Данные Андроид программы позволяют производить некие хакерские действия.

Внимание: подборка данных программ представлена здесь, исключительно, в ознакомительных целях. Все приложение из подборки вы используете на свой страх и риск. Также, ссылки на хакерские программы не публикуются, в целях безопасности вашего мобильного Андроид устройства.

Разработчик данной Андроид программы – известный разработчик программного обеспечения Andreas Koch. Данное приложение предназначено для перехвата и взлома сессии браузера. Для его работы достаточно его установить из магазина приложений, открыть и нажать кнопочку Старт, после чего начнется сканирования сессий, которые пригодны к взлому.

К слову, работает приложение со многими популярными сайтами: Аmazon, Facebook, Flickr, Twitter, Linkedin, Yahoo, Live, Вконтакте, а также фирменные сайт Google, которые незашифрованными самим разработчиком ! Для чего необходим Droidsheep? – спросите вы. Все достаточно просто, например, вам необходимо срочно отправить сообщение с телефона другого человека, но сделать этого вы не можете, так как он заблокирован, а его владелец отошел.

Находясь в одной Wi-Fi сети, вы через программу сможете получить доступ к его телефону и сделать необходимо вам операцию буквально в несколько кликов по экрану вашего смартфона!

Оно создано для быстрой (буквально моментальной) проверки лицензии какого-либо Андроид Маркета и получения к нему доступа, эмуляции (ложного совершения) покупок внутри него (данная возможность доступна только для интернет-маркета, из которого официально были скачаны либо куплены приложения).

Если говорить простыми словами, то если вам надоели постоянные предложения о покупке дополнительного контакта, то вы можете убрать их с помощью Freedom, либо наоборот, вы бесплатно хотите осуществить покупку и опять же, для этих целей лучше всего подойдет Freedom . Для работы приложения достаточно его установить (его нет в магазине приложений) и получить root права к вашему устройству.

И Вуа-ля! Вы теперь можете бесплатно совершать покупки или же вообще убрать все напоминания про них. Также, для подобной авантюры, разумеется, нужны Google Apps c Google Play Store и Google Service Framework, ну и соответственно сам Google Account.

Anonymous Hackers Android – это официальное Андроид приложение анонимной, но многим не понаслышке знакомой группировки хакеров, которое дает вам быстрый, а самое главное защищенный доступ к последним новостям Anonymous Hackers Group, видео, событиям, сообщение и прочее.

Возможности приложения:

- Анонимный канал Youtube, но кортом всегда доступны последние информационные видео.

- Новости обновляются ежедневно, и вы гарантировано получаете доступ к самым достоверным и свежим событиям.

- Обновления ваших социальных сетей (Facebook и Twitter).

- И многое другое.

Что же все-таки делать, если необходимо срочно выйти в глобальную паутину, а единственный способ подключится к интернету – это защищенный роутер для беспроводной передачи данных. Что ж, обойти данную блокировку вам поможет довольно-таки полезное приложение Wireless cracker для Android.

Для загрузки программа доступна в фирменном магазине приложений Google Play она абсолютно бесплатная! Запустить программу достаточно просто: необходимо выполнить вход, предварительно зарегистрировавшись на официальном сайте приложения . В итоге пользователь получает возможность получить доступ к любой точке беспроводного доступа, но это все легко и просто звучит в теории.

На практике же окажется, что получить доступ к защищенной точке не так уж и просто, так как приложение может вычислить только стандартный пароль (к примеру, TPLINKart – 30000), который был установлен на нем производителем.

То есть пароль, который поставили сами хозяева роутера приложения угадать не сможет.

Anti - Android Network Toolkit. Сама по себе данная программа состоит всего лишь из 2 частей: сама программа и доступные, расширяемые плагины. Важно знать: в предстоящем крупном обновлении добавят функциональности, новых плагинов или уязвимостей/эксплоитов.

Как вы наверняка уже поняли, использовать Anti сможет даже начинающий пользователь, который достаточно трудно ориентируется в программном обеспечении, так как практически при каждом (никто не отменял сбоев в процессе работы программы) запуске, Anti отображает полностью полноценную карту всей вашей сети, поиск активных устройств и уязвимостей, и выводит соответствующую информацию.

Важно знать: многие не знают, про значимость цветов. Например, зелёный светодиод сигнализирует об слишком активных устройствах, жёлтый - о доступных портах и красный - о найденных уязвимостях .

Кроме того, каждое устройство будет иметь значок, обозначающий тип устройства, после завершения сканирования, Anti сгенерирует автоматический отчёт с указанием имеющихся у вас уязвимостей или использующихся плохих методов, и подскажет как исправить каждый из них.